Vérification KYC : Guide ultime

Avez-vous dû trouver le juste équilibre entre une prévention efficace de la fraude et une expérience d'intégration client sans friction ?

Les responsables de la conformité et de la gestion des risques sont confrontés au défi constant de protéger l'entreprise contre les acteurs malveillants sans freiner sa croissance. Contrairement à l'arrêt d'une seule transaction commerciale à haut risque, un processus de connaissance du client (KYC) lent ou excessivement complexe peut entraîner la perte de centaines de clients précieux et compromettre les objectifs d'acquisition et les objectifs de l'entreprise.

Cela peut engendrer un cycle incessant d'introspection, d'inquiétude, d'action et de doute.

Notre processus était-il trop lent ? Avons-nous perdu une partie importante de nos bons clients au profit de la concurrence ? Laissons-nous des fraudeurs passer entre les mailles du filet au nom de la rapidité ?

Le nombre de spécialistes de la lutte contre la fraude ne cesse de croître. Gestionnaires des risques, chefs de produit, analystes de la fraude et spécialistes de l'intégration ont pour mission cruciale de protéger votre clientèle contre les criminels. Votre travail est fondamental.

Dans cet article, nous souhaitons simplifier le processus KYC en fournissant une définition formelle et en expliquant clairement son importance au sein de votre organisation. Notre objectif est de vous rassurer et de vous permettre de prendre des décisions éclairées qui protègent votre entreprise sans freiner sa croissance.

Lisez la suite pour tout savoir sur la vérification KYC.

Qu'est-ce que la vérification KYC ?

La vérification KYC (Know Your Customer) est le processus de vérification de l'identité et d'évaluation du profil de risque d'un client individuel avant qu'il puisse accéder à vos produits ou services.

Elle aide les entreprises à prévenir l'usurpation d'identité, le blanchiment d'argent, le financement du terrorisme et autres crimes financiers en s'assurant qu'elles ne traitent qu'avec des personnes légitimes et dignes de confiance.

Exemple concret de vérification KYC

Pour mieux comprendre comment fonctionne la vérification KYC dans le monde réel, nous avons fourni un exemple étape par étape.

Il est important de rappeler que les entreprises peuvent effectuer des vérifications KYC à différentes étapes du parcours client. De nombreuses néobanques modernes, par exemple, privilégient une inscription rapide et simple afin d'intégrer rapidement un client à leur plateforme (et ainsi le retirer du marché). Elles peuvent se contenter d'une vérification d'identité dans un premier temps, puis déclencher des vérifications plus approfondies (comme un justificatif de domicile ou de revenus) ultérieurement si l'activité de l'utilisateur, telle qu'une transaction importante, atteint un certain seuil de risque. C'est ce qu'on appelle la vérification KYC progressive.

D'autres solutions et cas d'utilisation, comme les prêts (où il existe un risque de perte financière initiale pour l'établissement), préfèrent effectuer tous les contrôles KYC dès la première étape, en collectant les documents et en réalisant d'autres processus avant l'intégration du client.

Pour mieux comprendre le fonctionnement de la vérification KYC en pratique, nous avons choisi d'illustrer un modèle KYC progressif. Cette approche reflète au mieux le processus dynamique et basé sur les risques qui caractérise l'intégration numérique moderne, où le principal défi consiste à concilier une expérience utilisateur fluide et une sécurité robuste (l'un des points faibles les plus courants du KYC).

Il est important de noter, cependant, qu'il ne s'agit pas d'une formule rigide. Selon le secteur d'activité, la tolérance au risque de l'entreprise et les exigences réglementaires, certaines de ces étapes peuvent être omises, réalisées dans un ordre différent ou prises en charge par un autre service ou processus interne.

- Inscription du client. Un utilisateur entame le processus d'inscription sur une nouvelle application fintech, en fournissant des informations personnelles de base telles que son nom complet, sa date de naissance et son numéro de téléphone.

- Téléchargement d'une pièce d'identité. L'application invite l'utilisateur à utiliser l'appareil photo de son téléphone pour prendre une photo nette de sa pièce d'identité officielle, comme un permis de conduire ou un passeport. Ces documents sont ensuite vérifiés afin de détecter différents types de fraudes.

- Vérification biométrique et contrôle de présence. Pour s'assurer que la personne ouvrant le compte est bien celle figurant sur sa pièce d'identité, l'application demande à l'utilisateur de prendre un selfie. Elle peut également demander une courte vidéo où l'utilisateur bouge la tête afin de confirmer qu'il s'agit d'une personne réelle et non d'une photo ou d'un masque.

- Consultation des registres. En quelques secondes, le système de la fintech vérifie automatiquement les informations de l'utilisateur en les comparant aux listes de sanctions internationales, aux bases de données de personnes politiquement exposées (PPE), aux sources médiatiques défavorables, aux annuaires d'adresses, aux vérifications de crédit et à plusieurs autres bases de données.

- Activation initiale du compte. Une fois ces vérifications initiales effectuées, le compte de l'utilisateur est approuvé et activé, souvent avec certaines limites de transaction.

- Déclenchement d'une vigilance accrue. Un mois plus tard, Alex tente d'effectuer un virement international important. Cette action déclenche une alerte automatique dans le système de gestion des risques de la banque, exigeant une vérification complémentaire.

- Demande de documents complémentaires. La banque bloque temporairement la transaction et demande des documents supplémentaires pour vérifier l'adresse et les revenus du client, tels qu'une facture récente et une copie d'un bulletin de salaire récent.

- Approbation complète et surveillance continue. Une fois les nouveaux documents vérifiés, la transaction est approuvée et le compte peut être mis à niveau pour bénéficier de limites plus élevées. La plateforme continue de surveiller le compte afin de détecter toute activité inhabituelle et demandera, le cas échéant, le renouvellement des documents ou des informations complémentaires.

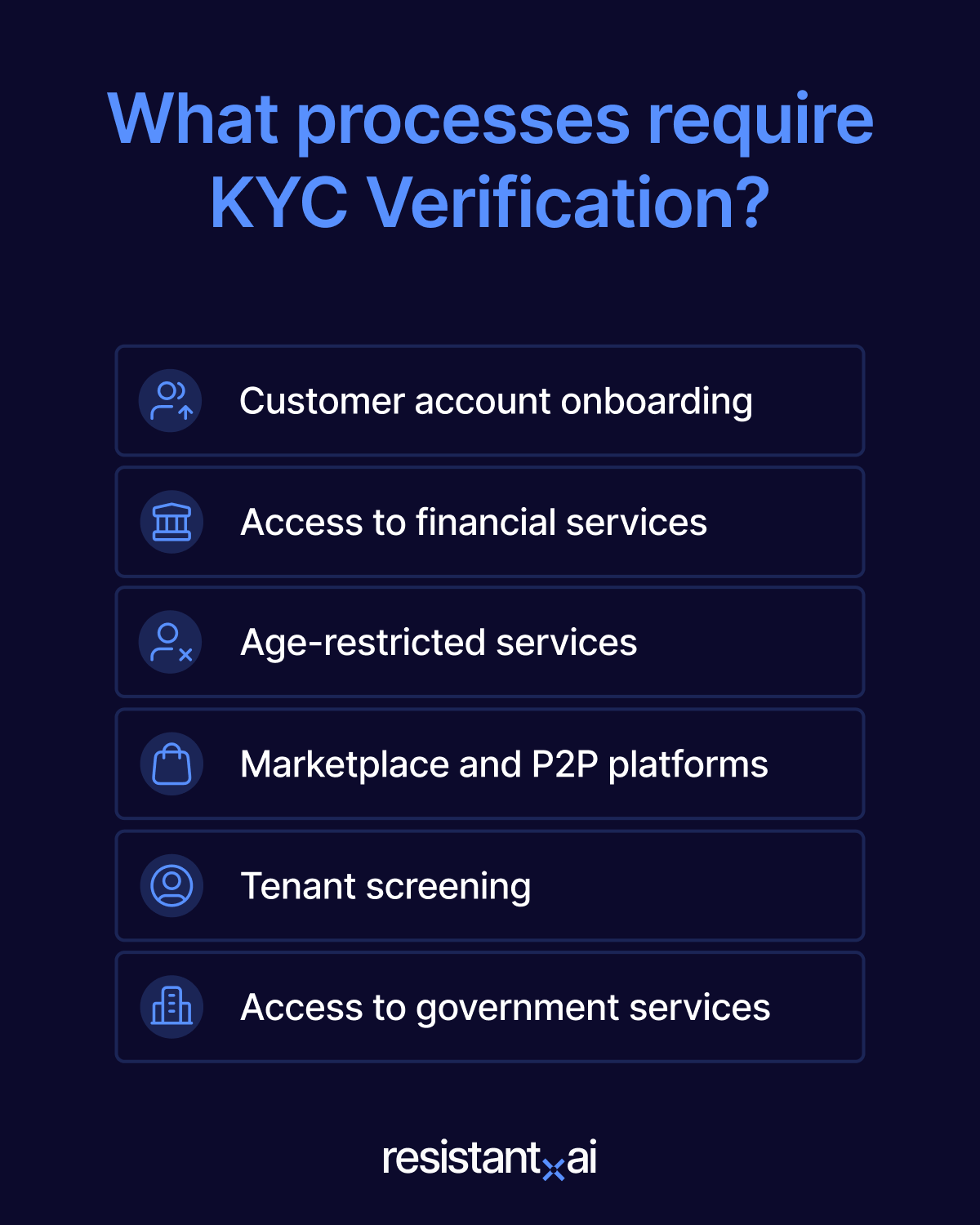

Quels processus nécessitent une vérification KYC ?

Voici quelques exemples de processus nécessitant une vérification KYC :

- Intégration des comptes clients. Cela comprend la vérification initiale d'une personne lors de l'ouverture de comptes auprès de banques, de fintechs, de plateformes d'échange de cryptomonnaies, de plateformes d'investissement ou d'autres institutions financières.

- L'accès aux services financiers nécessite une vérification d'identité (KYC) lors de toute demande de prêt, de carte de crédit, d'hypothèque ou de police d'assurance. Cette vérification est indispensable pour tout service impliquant une analyse de solvabilité ou l'octroi d'un crédit.

- Services soumis à des restrictions d'âge. Ceci est nécessaire pour les plateformes opérant dans des secteurs réglementés où la vérification de l'âge est essentielle, comme les jeux d'argent en ligne, les jeux vidéo ou la vente de biens soumis à des restrictions d'âge.

- Plateformes de marché et P2P. La vérification est utilisée sur les plateformes de marché peer-to-peer et les applications de paiement pour instaurer la confiance, s'assurer que les utilisateurs sont bien ceux qu'ils prétendent être et prévenir les escroqueries.

- Vérification de l'identité des locataires. Utilisée par les propriétaires et les gestionnaires immobiliers pour vérifier l'identité des locataires potentiels, cette étape est cruciale avant toute vérification de solvabilité et d'antécédents. Elle permet de prévenir les arnaques locatives, d'évaluer la fiabilité financière et de garantir la sécurité du quartier.

- L’accès aux services gouvernementaux est indispensable aux citoyens pour accéder aux services publics, comme la déclaration de revenus en ligne, les demandes de prestations ou l’obtention de documents officiels tels qu’un passeport. Ce processus est essentiel pour prévenir l’usurpation d’identité et garantir que les services sont fournis de manière sécurisée et aux personnes qui y ont droit.

Quelles sont les arnaques KYC les plus courantes ?

La fraude sophistiquée ne se limite pas à la technologie ; elle repose souvent sur l’exploitation de la confiance et des comportements humains. Comprendre les arnaques courantes utilisées par les fraudeurs pour obtenir les identifiants nécessaires au passage des vérifications KYC est essentiel pour identifier les menaces réelles contre lesquelles vos systèmes doivent se protéger. Voici quelques exemples courants :

- L'arnaque au faux réceptionniste. Il s'agit d'une forme d'escroquerie interne où une personne en position de confiance, comme un réceptionniste d'hôtel ou un propriétaire, abuse de sa position. Lorsqu'un client présente sa pièce d'identité pour un motif légitime (on peut même lui demander une photo), l'escroc prend secrètement une photo de haute qualité afin de la vendre sur le dark web ou de l'utiliser pour ouvrir un compte au nom de la victime.

- Le système des mules financières. Dans ce système, des criminels recrutent des individus (souvent des étudiants ou des personnes en difficulté financière, comme des sans-abri) pour qu'ils utilisent leurs propres documents d'identité légitimes afin d'ouvrir des comptes bancaires. L'individu remet ensuite les identifiants et le contrôle du compte à l'organisation criminelle, qui utilise ce compte pour blanchir de l'argent illicite, faisant ainsi du titulaire initial du compte une « mule financière ».

- L’usurpation d’identité synthétique est l’une des formes de criminalité financière qui connaît la plus forte croissance. Au lieu de voler l’identité complète d’une personne, les fraudeurs combinent des informations réelles et falsifiées, comme un numéro de sécurité sociale réel (mais volé) avec un nom et une date de naissance fictifs, pour créer une identité « synthétique » entièrement nouvelle et inexistante. Cette nouvelle identité est ensuite utilisée pour solliciter des prêts et des crédits sans intention de les rembourser.

- L'arnaque à l'emploi. Des escrocs publient de fausses offres d'emploi « télétravail » sur des sites d'emploi légitimes. Lorsqu'une personne postule, les fraudeurs lui demandent de fournir une photo de sa pièce d'identité et un selfie pour « compléter son dossier de candidature » ou « effectuer une vérification des antécédents ». En réalité, ils constituent un « kit KYC » parfait (une pièce d'identité valide accompagnée d'une photo d'identité) afin de tromper les contrôles d'identité des institutions financières.

Comment effectuer une vérification KYC étape par étape

Les vérifications KYC (Know Your Customer) sont un élément essentiel de l'intégration des clients et font de plus en plus partie du suivi continu (en particulier dans les cas d'utilisation KYC renforcés et de renouvellement de compte).

Ils permettent de vérifier l'identité d'un individu, de s'assurer qu'il est bien celui qu'il prétend être et d'évaluer le risque potentiel qu'il représente pour l'entreprise.

Vous trouverez ci-dessous un guide pour effectuer une vérification KYC, en gardant à l'esprit que ces processus peuvent varier en fonction du cas d'utilisation :

- Collecter des informations d'identité personnelle.

- Vérifier les documents d'identité et le statut.

- Vérification biométrique et contrôle de présence.

- Vérifier la personne dans les bases de données et les registres.

- Examiner et vérifier les informations client supplémentaires.

- Effectuer une évaluation des risques clients.

- Décision KYC.

- Documenter et auditer le processus KYC.

1. Collecter les informations d'identité personnelle

Commencez par recueillir les données personnelles essentielles du client, c'est-à-dire les informations que vous souhaitez vérifier. Cette première étape se limite généralement à la simple saisie de données par l'utilisateur et ne nécessite pas encore la collecte de documents. Les informations fournies dans un formulaire d'inscription constituent l'identité de base que votre système vérifiera lors des étapes suivantes.

Les informations clés à recueillir comprennent :

- Nom légal complet.

- Date de naissance (DOB).

- Adresse résidentielle.

- Pays de résidence.

- Coordonnées (numéro de téléphone, adresse e-mail).

Exemple concret : Ryan Resist, un utilisateur, entame le processus d’inscription à une nouvelle application de néobanque. Dans le formulaire d’inscription initial, il saisit son nom complet, sa date de naissance, son adresse actuelle et son numéro de téléphone. L’application enregistre ces informations et crée un profil client préliminaire à partir des données qu’il a fournies.

2. Vérifier les documents d'identité

Une fois les informations fournies par le client recueillies, l'étape suivante consiste à les corroborer avec des documents officiels. Ce processus essentiel vérifie l'authenticité de l'identité déclarée en la comparant à une source gouvernementale.

Les principaux documents demandés pour la vérification d'identité et d'adresse sont les suivants :

- Documents d'identité. Passeport, permis de conduire, carte nationale d'identité.

- Documents justificatifs de domicile. Factures de services publics, relevés bancaires, contrats de location.

Le moment où ces documents sont demandés constitue une différence majeure dans les stratégies d'intégration. De nombreuses institutions traditionnelles (et celles offrant une exposition immédiate, comme les prêts et les jeux d'argent en ligne) exigent un ensemble complet de documents dès le départ (plusieurs pièces d'identité, justificatifs de domicile et même une vérification des revenus).

Cependant, de nombreuses plateformes numériques modernes utilisent une approche par paliers, basée sur les risques, en commençant par un simple document d'identité afin de faciliter l'accès. Elles demandent ensuite des justificatifs supplémentaires, comme un justificatif de domicile, après un certain délai, un certain seuil de transactions, ou si le profil de risque et l'activité de l'utilisateur le justifient.

Notre exemple « Ryan Resist » illustre cette approche moderne, démontrant comment une diligence accrue est appliquée lors des étapes ultérieures.

Le processus de vérification lui-même comprend :

- Vérification de l'authenticité des documents. Le système vérifie automatiquement le document soumis afin de détecter tout signe de falsification, d'altération, de manipulation numérique ou d'autres indicateurs de fraude.

- Le système compare les données du document aux données soumises. Il établit un lien entre les données clés de l'identifiant (nom complet, date de naissance) et les informations fournies par l'utilisateur à l'étape 1, et signale toute incohérence.

Exemple concret : Après avoir saisi ses données initiales, l’application néobancaire invite Ryan Resist à télécharger une photo de son permis de conduire. Le logiciel de vérification de documents du système analyse l’image et confirme l’authenticité et la validité du permis.

Le système extrait ensuite le nom et la date de naissance, qui correspondent parfaitement aux informations fournies par Ryan à l'étape 1. Cependant, il signale une incohérence : l'adresse figurant sur le permis de conduire ne correspond pas à l'adresse de résidence indiquée par Ryan lors de son inscription. Cette anomalie est consignée dans son profil pour vérification ultérieure.

3. Vérification biométrique et contrôle de présence

Un document valide ne suffit pas ; il faut également s’assurer que la personne qui le présente en est bien le propriétaire légitime. Cette mesure permet de prévenir l’usurpation d’identité, mais dépend de la tolérance au risque de l’entreprise et de la manière dont elle conçoit ses procédures de connaissance du client (KYC).

S’ils développent leurs propres solutions, par exemple, ils pourraient privilégier les recherches automatisées dans les registres plutôt que des technologies plus complexes comme la biométrie et les contrôles de présence. Le choix dépend également du niveau de risque auquel l’établissement est confronté et de la capacité à déployer ce système de contrôle auprès d’une clientèle croissante.

Cela étant dit, les contrôles biométriques et de présence restent très précieux car ils relient la personne physique au processus d'intégration numérique, confirmant en temps réel qui elle prétend être.

- Reconnaissance faciale biométrique. Il s'agit d'une comparaison directe pour confirmer la ressemblance. Le système utilise la technologie biométrique pour comparer la géométrie du visage du selfie de l'utilisateur avec la photo figurant sur la pièce d'identité officielle soumise à l'étape 2. Une correspondance réussie indique avec un haut degré de confiance que l'utilisateur est bien la personne photographiée sur le document.

- Effectuez un test de présence. Cette mesure anti-usurpation d'identité permet de confirmer la présence physique de l'utilisateur. Afin d'empêcher les fraudeurs d'utiliser une photo, une vidéo ou un masque de la victime, un contrôle de présence est effectué, soit en demandant à l'utilisateur de suivre des instructions à l'écran, soit grâce à une analyse par intelligence artificielle du selfie, qui détecte des textures et des mouvements subtils prouvant qu'il s'agit d'une personne réelle.

- Note sur les anciennes méthodes. Certains systèmes demandent une simple photo de l’utilisateur tenant sa pièce d’identité près de son visage. Cette méthode, moins sécurisée, tente de combiner vérification de documents et contrôle biométrique, mais elle donne souvent de mauvaises résultats en termes de qualité d’image et, surtout, elle ne permet pas de vérifier la présence de l’utilisateur, ce qui la rend vulnérable aux techniques de fraude les plus courantes.

- La biométrie comportementale et l'empreinte digitale de l'appareil analysent les signaux en arrière-plan pour évaluer les risques. L'empreinte digitale de l'appareil capture des données techniques (type d'appareil, adresse IP, utilisation d'un VPN), tandis que la biométrie comportementale analyse l'interaction de l'utilisateur avec l'application (vitesse de frappe, copier-coller, orientation du téléphone). Ces signaux se combinent pour dresser un portrait comportemental complet, permettant de distinguer un utilisateur légitime d'un robot ou d'un fraudeur agissant à l'aide d'un script.

Exemple concret: Après avoir vérifié l’authenticité de son permis de conduire à l’étape précédente, la néobanque doit s’assurer que Ryan Resist en est bien le titulaire légitime. L’application l’invite à prendre un selfie. Sa technologie biométrique de reconnaissance faciale analyse ses traits et les compare à la photo de son permis de conduire, confirmant une correspondance quasi certaine.

Ensuite, pour vérifier sa présence physique, l'application lui demande de suivre une simple instruction à l'écran et de tourner lentement la tête vers la droite. Ce test de présence est concluant. Le système dispose désormais de solides preuves que la personne en cours d'inscription est bien celle figurant sur la pièce d'identité valide (mais l'incohérence d'adresse précédemment signalée demeure un problème non résolu).

4. Vérifier l'identité de la personne dans les bases de données et les registres.

Vous avez vérifié l'identité du client, confirmé l'authenticité de ses documents et son appartenance à la personne concernée. Il vous faut maintenant la comparer aux bases de données de risques internationales. Ce processus de vérification vise à déceler tout signalement d'alerte juridique, réglementaire ou relatif à la réputation et constitue une étape obligatoire de la plupart des programmes de conformité en matière de lutte contre le blanchiment d'argent et le financement du terrorisme (LCB-FT).

- Effectuez une vérification des sanctions . Comparez le nom et la date de naissance de la personne aux listes de sanctions internationales (par exemple, OFAC , ONU , UE , Trésor britannique ) afin de vous assurer que vous n'intégrez pas une personne légalement interdite d'utiliser vos services.

- Vérifiez auprès des bases de données des PPE . Déterminez si le client est une personne politiquement exposée (PPE) : une personne occupant une fonction publique importante. Les PPE sont considérées comme présentant un risque plus élevé en raison de leur implication potentielle dans des affaires de corruption.

- Effectuez des vérifications médiatiques défavorables. Consultez les médias internationaux et les registres publics à l'aide d'un outil spécialisé (comme la base de données Down Jones) afin de trouver toute information négative susceptible d'associer la personne à des crimes financiers, des litiges ou d'autres risques pour sa réputation.

- Dépistage positif. Il est également possible de dépister des informations qui ne sont pas manifestement négatives quant au caractère d'une personne, telles que les enregistrements d'adresse, les vérifications de crédit et les antécédents professionnels.

Exemple concret : L’identité de Ryan Resist étant confirmée, le système de la néobanque vérifie automatiquement son nom et sa date de naissance dans ses bases de données de risques. Les vérifications relatives aux sanctions et aux personnes politiquement exposées (PPE) ne révèlent aucune infraction.

Cependant, la vérification des médias signale quelques articles datant d'il y a deux ans mentionnant un certain « Ryan R. » dans la même ville, impliqué dans un litige financier avec un ancien associé. Le système enregistre cet élément comme un facteur de risque mineur.

Ce constat, combiné à l'incohérence d'adresse relevée à l'étape 2, signifie que la demande de Ryan ne peut plus être approuvée automatiquement et nécessitera un examen plus approfondi.

5. Examiner et vérifier les informations client supplémentaires

Lorsque les contrôles automatisés initiaux signalent des anomalies ou des risques potentiels, le processus d'intégration ne peut pas être mené à terme automatiquement.

C’est à ce stade que le type de documentation renforcée que les institutions traditionnelles pouvaient exiger de tous leurs clients dès le départ est désormais requis.

Dans le cadre d'un processus KYC Step Up, ces documents ne sont demandés que lorsqu'un déclencheur spécifique est atteint (comme une transaction importante, l'atteinte d'un seuil de compte ou, comme dans le cas de Ryan Resist, une escalade en raison de signaux d'alerte émis lors des vérifications initiales).

Cette étape implique une vérification préalable ciblée afin de résoudre ces problèmes spécifiques et d'établir un tableau plus clair du profil de risque du client.

- Demande de documents complémentaires. Cela consiste à demander au client des preuves supplémentaires afin de résoudre une incohérence de données spécifique (comme une divergence d'adresse) ou d'effectuer une vérification plus approfondie de la provenance de ses fonds ou de son patrimoine.

- Les documents courants comprennent : une facture de services publics récente, un relevé bancaire, un contrat de location, des bulletins de salaire et des déclarations de revenus.

- Les documents courants comprennent : une facture de services publics récente, un relevé bancaire, un contrat de location, des bulletins de salaire et des déclarations de revenus.

- Consolider et examiner les résultats. À ce stade, un analyste de conformité examine souvent le profil complet (l'identité vérifiée, les signaux d'alerte initiaux et les nouvelles informations fournies) afin de déterminer si les risques ont été suffisamment atténués.

Exemple concret : En raison de l'incohérence de l'adresse et de la couverture médiatique négative, la demande de Ryan Resist est automatiquement soumise à un examen plus approfondi au lieu d'être approuvée instantanément.

L'application néobanque lui demande de télécharger un justificatif de domicile. Ryan utilise son téléphone pour photographier une facture d'électricité récente.

Le logiciel du système extrait le nom et l'adresse de la facture, qui correspondent parfaitement aux informations saisies par Ryan à l'étape 1. Cette action résout avec succès l'incohérence d'adresse signalée à l'étape 2. Son profil est mis à jour et le dossier est maintenant prêt pour une évaluation finale des risques.

6. Procéder à une évaluation des risques clients

Avant de prendre une décision définitive, il est essentiel d'évaluer le profil de risque global du client. L'attribution d'un niveau de risque (généralement faible, moyen ou élevé) en fonction des informations recueillies jusqu'à présent détermine le niveau de diligence raisonnable requis et la fréquence à laquelle l'activité du client devra être examinée ultérieurement.

Vous pouvez déterminer un niveau de risque en évaluant :

- Le profil du client et les documents soumis. Tous les documents initiaux étaient-ils valides et vérifiables ? Y avait-il des divergences ou des incohérences?

- Les antécédents et les résultats de la vérification du client. Recherchez les articles de presse négatifs, les sanctions ou le statut de personne politiquement exposée (PPE). Par exemple, le statut de PPE augmente automatiquement le niveau de risque du client.

- Situation géographique. Le pays de résidence et la nationalité du client peuvent accroître le risque, notamment s'ils sont associés à des juridictions connues pour leurs niveaux élevés de corruption ou de financement du terrorisme.

- Activité prévue du compte. Il convient de tenir compte de l'objectif déclaré du compte par le client, ainsi que du volume et des habitudes de transactions prévus.

- Utiliser des modèles de notation internes ou externes. Intégrer toutes les données ci-dessus dans un modèle cohérent qui attribue un score aux individus et suit les indicateurs de risque.

Cette évaluation des risques permet de déterminer si leur demande d'ouverture de compte doit être approuvée, si leur dossier doit être transmis à un niveau supérieur pour une évaluation plus approfondie, ou s'ils doivent être refusés purement et simplement.

Exemple concret: Un analyste de conformité de la néobanque examine le dossier complet de Ryan Resist. Il prend en compte la vérification d’identité et biométrique réussie, l’erreur d’adresse désormais résolue et le léger incident médiatique négatif lié à un ancien litige civil.

Compte tenu d'une légère incohérence dans les données et de la mention dans les médias, l'analyste classe Ryan Resist comme client à risque moyen, et non à faible risque. Cette classification, ainsi que les motifs de cette décision, sont consignés dans son profil.

7. Décision KYC

Après avoir recueilli et analysé toutes les données disponibles, l'équipe d'intégration doit prendre une décision finale : Approuver, refuser ou transmettre la demande. Cette décision doit tenir compte de l'ensemble du contexte : Authenticité des documents, résultats de la vérification biométrique, classification du risque du client et résultats des vérifications effectuées sur les listes de surveillance.

Les approbations peuvent être conditionnelles (par exemple, avec des limites de transaction inférieures), tandis que les personnes à haut risque ou non vérifiables doivent faire l'objet d'une diligence raisonnable renforcée (EDD) ou être refusées conformément à la politique interne et aux seuils réglementaires.

Exemple concret: Ryan Resist étant classé comme client à risque moyen, l’analyste de conformité prend une décision finale. Au lieu de le refuser catégoriquement, il décide d’approuver son compte, mais sous réserve de contrôles spécifiques.

Son compte se voit attribuer des limites de transaction initiales inférieures à celles d'un client standard à faible risque, et il fait automatiquement l'objet d'un suivi plus fréquent. L'analyste documente formellement cette décision, précisant que le problème d'adresse résolu et le léger impact négatif des médias ne constituaient pas des motifs suffisants pour un refus, mais justifiaient le renforcement des contrôles.

8. Documenter et auditer le processus KYC

Chaque vérification KYC nécessite une documentation complète, non seulement pour des raisons de conformité, mais aussi pour garantir la transparence interne. Cela permet de constituer un registre vérifiable des vérifications effectuées, indispensable pour les audits réglementaires et les futures analyses de risques.

Cette documentation contribuera à votre programme d'identification des clients (PIC) et à votre politique d'acceptation des clients (PAC).

- Conservez tous les documents et données collectés. Enregistrez de manière sécurisée tous les documents soumis, les résultats des vérifications et toutes les données recueillies.

- Consignez toutes les étapes de vérification et les décisions prises. Conservez un registre clair et horodaté de chaque action entreprise, de la saisie initiale des données à la décision finale.

- Conservez des enregistrements versionnés. Assurez-vous que le profil de risque et les informations du client puissent être mis à jour et consultés au fil du temps sans écraser les données historiques.

- Respectez les lois sur la protection des données (RGPD, CCPA) lors du stockage et du partage des données. Toutes les données clients doivent être traitées conformément à une réglementation stricte en matière de confidentialité.

Effectuer un suivi continu de tous les clients approuvés afin de vérifier si leur profil de risque change, s'ils apparaissent sur une nouvelle liste de surveillance ou si leur comportement transactionnel s'écarte des attentes.

Exemple concret: Suite à la décision d'approbation, le système de conformité de la néobanque enregistre tous les fichiers justificatifs du dossier de Ryan Resist.

Cela inclut son permis de conduire et sa facture de services publics soumis, les résultats des vérifications de documents et de présence, les résultats de la vérification des médias défavorables et les notes de l'analyste détaillant la justification du score de risque moyen et de l'approbation conditionnelle.

Le score de risque et les limites de contrôle sont clairement identifiés, assurant une traçabilité complète. Ainsi, en cas de réexamen du dossier par les autorités réglementaires ou les auditeurs, chaque décision est étayée par des documents vérifiables. Le compte de Ryan est désormais actif et des systèmes automatisés surveillent ses transactions futures.

Liste de contrôle de vérification KYC

Utilisez cette liste de contrôle pour vérifier que tous les points de validation nécessaires ont été respectés pour un candidat. Un dossier KYC complet et irréprochable aura traité tous les contrôles pertinents relatifs à ces quatre contrôles fondamentaux, même si votre processus spécifique les effectue dans un ordre différent.

Contrôle 1 : Intégrité des documents

Question centrale: Les preuves sont-elles authentiques et valides ?

- Le document d'identité principal a passé avec succès les contrôles automatisés visant à détecter tout signe de contrefaçon, de falsification ou d'altération numérique.

- Les principaux éléments de sécurité (par exemple, code MRZ, hologrammes) sont présents et valides pour le type de document spécifique.

- Il est confirmé que le document est valide et non expiré au moment de l'intégration.

- Le justificatif de domicile fourni provient d'une source fiable et respecte la période requise.

Contrôle 2 : Assurance d’identité

Question centrale: Le demandeur est-il le propriétaire légitime de l'identité?

- Le nom et la date de naissance fournis par le demandeur ont été correctement associés au document d'identité.

- La correspondance biométrique entre le selfie du demandeur et sa photo d'identité atteint ou dépasse le niveau de confiance requis.

- La vérification de présence a été effectuée avec succès, confirmant que le demandeur était physiquement présent durant le processus.

- Toutes les anomalies initiales dans les données (par exemple, les adresses incorrectes) ont été identifiées, documentées et entièrement résolues.

Contrôle 3 : Évaluation des risques

Question centrale: Ce candidat représente-t-il un risque pour l'entreprise?

- Le contrôle par rapport à toutes les sanctions requises et aux listes de surveillance gouvernementales est terminé et aucune correspondance n'a été confirmée.

- Le statut de personne politiquement exposée (PPE) du demandeur a été déterminé et documenté.

- L'examen des médias défavorables est terminé, et tous les résultats pertinents ont été examinés et évalués par un analyste.

- Une cote de risque finale (faible, moyenne ou élevée) a été attribuée sur la base d'une grille d'évaluation des risques interne cohérente.

Contrôle 4 : Respect des procédures

Objectif: Avons-nous enregistré une piste d'audit complète et justifiable ?

- La décision finale (approuver, rejeter, transmettre à un niveau supérieur) est consignée et clairement justifiée par des notes explicatives.

- Tous les contrôles de compte ou règles de surveillance appropriés ont été appliqués en fonction du niveau de risque du demandeur.

- Un historique complet de tous les documents, résultats de contrôles et décisions est stocké en toute sécurité, conformément aux lois sur la protection des données.

Quels documents sont requis pour la vérification KYC ?

Lors de la vérification d'une personne en vertu de la réglementation « Connaître son client » (KYC), les entreprises sont généralement tenues de recueillir un ensemble de documents officiels pour confirmer l'identité de la personne, son adresse et, dans certains cas, sa situation financière.

Voici quelques-uns des documents les plus couramment requis dans le cadre de la procédure KYC et ce qu'ils permettent de vérifier :

- Passeport. Preuve d'identité, preuve de nationalité.

- Permis de conduire. Justificatif d'identité, justificatif de domicile.

- Carte nationale d'identité. Preuve d'identité.

- Titre de séjour délivré par le gouvernement. Preuve d'identité, preuve de statut légal.

- Acte de naissance. Preuve d'identité, preuve d'âge.

- Certificat de mariage. Preuve de statut marital, preuve de changement de nom.

- Carte de sécurité sociale. Preuve d'identité nationale.

- Facture de services publics. Justificatif de domicile.

- Relevé bancaire. Justificatif de domicile, justificatif de fonds, justificatif de solvabilité.

- Contrat de location. Justificatif de domicile.

- Relevé hypothécaire. Justificatif de domicile, justificatif de solvabilité.

- Déclaration de revenus. Justificatif de revenus, justificatif de situation financière.

- Bulletin de paie. Justificatif de revenus, justificatif d'emploi.

- Contrat de travail ou lettre d'embauche. Justificatif d'emploi, justificatif de revenus.

- Contrats de vente d'entreprise. Preuve de patrimoine.

- Documents relatifs au règlement du divorce. Preuve de patrimoine, preuve de fonds.

- Documents relatifs à la police d'assurance. Preuve des actifs, preuve de la solvabilité.

- Historique des transactions. Preuve de fonds, preuve de comportement financier.

- Licences professionnelles. Preuve de qualifications, preuve de statut professionnel.

- Permis de travail (pour les ressortissants étrangers). Preuve de statut légal, preuve du droit au travail.

- Vérification des antécédents judiciaires. Preuve du casier judiciaire.

Comment automatiser la vérification KYC

Historiquement, la vérification KYC était un processus entièrement physique, effectué en personne avec des documents papier ; cette pratique est restée la norme jusqu’à la fin des années 1990. L’ensemble du système reposait sur l’hypothèse que le client serait physiquement présent, permettant ainsi une interaction en face à face et l’inspection manuelle de documents tangibles.

Avec l'avènement d'Internet et l'ouverture de comptes à distance au début des années 2000, le secteur bancaire a dû relever le défi de l'identification sans présentation physique de la carte : comment vérifier un document qu'on ne peut ni tenir ni examiner physiquement ? Pendant plus d'une décennie, du début des années 2000 au milieu des années 2010, la solution a consisté en une version manuelle, informatisée, de l'ancien processus papier.

Les équipes de conformité recevaient les documents numérisés par courriel, inspectaient visuellement les pièces d'identité sur un écran d'ordinateur pour détecter les signes évidents de fraude, saisissaient manuellement les noms dans des portails de contrôle distincts et suivaient tout à l'aide de feuilles de calcul complexes.

Cette approche était non seulement lente, mais aussi vulnérable. Les erreurs humaines, les contrôles incohérents et les données obsolètes permettaient à des fraudeurs chevronnés de passer entre les mailles du filet. La procédure KYC manuelle peine à suivre le rythme et la complexité des plateformes numériques modernes, qui accueillent chaque jour des milliers de nouveaux utilisateurs.

Pour remédier à ces inefficacités, de nombreuses entreprises ont commencé à automatiser leurs processus KYC à l'aide de systèmes basés sur des règles. Ces systèmes suivent une logique prédéfinie pour déclencher les contrôles et validations KYC essentiels.

Un système KYC classique basé sur des règles pourrait :

- Vérifier automatiquement si un document d'identité a dépassé sa date d'expiration.

- Signalez toute candidature si le nom saisi sur le formulaire d'inscription ne correspond pas exactement au nom figurant sur la pièce d'identité téléchargée.

- Déclencher une alerte si le pays de résidence d'un client figure sur une liste prédéfinie de juridictions à haut risque.

- Attribuer un score de risque simple basé sur un ensemble fixe de paramètres tels que l'âge ou le lieu.

Ensuite, pour orchestrer le KYC de manière plus holistique, de nombreuses entreprises adoptent également l'automatisation de certains aspects de leur flux de travail, facilitant ainsi la réalisation des contrôles KYC à différentes étapes du parcours client/processus KYC.

Ils connectent les API provenant de :

- Processeurs de documents intelligents (IDP).

- Détection des fraudes documentaires.

- Outils de filtrage des sanctions et des médias défavorables.

- Fournisseurs de services de vérification biométrique et de présence.

Bien que ces processus améliorent l'efficacité et réduisent les interventions manuelles, la logique de prise de décision peut encore reposer sur des règles rigides, définies par l'humain. Ils sont optimisés, mais pas intelligents.

Si les données sont incomplètes, comportent de légères fautes d'orthographe ou sont incohérentes, les systèmes basés sur des règles échouent souvent ou transfèrent le dossier à un analyste humain, ce qui ralentit le processus et crée des goulots d'étranglement. Ils sont incapables d'apprendre des nouvelles données ou de s'adapter aux nouvelles formes de fraude qui ne correspondent pas aux règles prédéfinies.

C’est pourquoi les meilleures entreprises se tournent vers des solutions de vérification KYC basées sur l’IA.

Vérification KYC basée sur l'IA

La procédure KYC basée sur l'IA ne repose pas uniquement sur des règles rigides. Ces systèmes utilisent l'apprentissage automatique pour prendre des décisions plus intelligentes et plus rapides à travers des données complexes et non structurées, en détectant et en apprenant des schémas de fraude qui passeraient autrement inaperçus.

L'IA peut :

- Analysez les documents avec des ensembles de données plus petits. Inutile d'avoir des milliers de documents pour entraîner le modèle : Il commence déjà à reconnaître les signes de fraude après avoir analysé moins de cinquante exemples vérifiés.

- Détection d'anomalies subtiles dans les documents. L'IA peut repérer des signes de falsification numérique, des incohérences de police ou des altérations au niveau des pixels invisibles à l'œil nu et contourner les contrôles simples basés sur des règles.

- Détectez les faux générés par l'IA qui trompent les autres systèmes. En analysant les artefacts numériques et les textures visuelles sous-jacentes d'une image, vous pouvez identifier si un document a été créé à l'aide des techniques d'IA générative les plus récentes, et ainsi bloquer la forme la plus moderne de fraude synthétique avant qu'elle ne soit détectée.

- Relier les tentatives de fraude sur plusieurs applications. En analysant les schémas récurrents dans toutes les soumissions de documents, l'IA peut détecter les fraudes en série, en identifiant les cas où un même document frauduleux, modèle ou empreinte numérique est réutilisé dans des applications apparemment sans lien entre elles.

Contrairement aux systèmes basés sur des règles, la vérification de documents par IA gère mieux les cas particuliers, s'adapte à l'échelle mondiale et réduit considérablement le nombre de faux positifs issus des vérifications de listes de surveillance, permettant ainsi à votre équipe de conformité de se concentrer sur les menaces réelles.

La criminalité financière évolue. Grâce à des outils comme ChatGPT, les générateurs d'identités synthétiques et les fermes de modèles, il est plus facile que jamais pour les malfaiteurs de falsifier des documents d'identité convaincants, de créer de fausses factures et de se forger des identités numériques complètes en quelques secondes.

Le volume est également un facteur important. Si votre plateforme accueille des milliers de nouveaux utilisateurs chaque jour, il devient impossible de maintenir des contrôles manuels ou basés sur des règles simples.

Qui doit effectuer la vérification KYC ?

Quelles institutions et quels types d'entreprises sont tenus de procéder à la vérification KYC ? Voici une liste exhaustive :

- Les banques et les institutions financières traditionnelles doivent effectuer une procédure de connaissance du client (KYC) afin de vérifier l'identité des personnes ouvrant un compte courant ou d'épargne, demandant un prêt ou accédant à d'autres services bancaires, conformément aux principales réglementations en matière de lutte contre le blanchiment d'argent et le financement du terrorisme.

- Les fintechs et les néobanques sont tenues de contrôler et de vérifier l'identité de chaque client lors de son inscription numérique, notamment lorsqu'elles proposent des services de type bancaire, émettent des cartes ou facilitent les paiements.

- Les entreprises de traitement des paiements et de services monétaires utilisent la procédure KYC (Know Your Customer) pour vérifier l'identité des personnes envoyant ou recevant de l'argent afin de prévenir la fraude et les transferts illicites de fonds (par exemple, PayPal, Western Union, Remitly).

- Les sociétés d'investissement et les plateformes de gestion de patrimoine sont tenues de vérifier l'identité des personnes ouvrant des comptes de courtage ou des fonds d'investissement, notamment en vertu des règles visant à prévenir la fraude sur les valeurs mobilières et le blanchiment d'argent.

- Les plateformes d'échange de cryptomonnaies et les fournisseurs de services d'actifs virtuels (PSAV) sont tenus, en vertu de la plupart des lois internationales de lutte contre le blanchiment d'argent, de vérifier l'identité de leurs clients afin de prévenir l'utilisation abusive des plateformes de cryptomonnaies à des fins de blanchiment d'argent ou de financement du terrorisme.

- Les plateformes de jeux d'argent en ligne et les casinos doivent effectuer une procédure KYC (Know Your Customer) afin de vérifier l'âge et l'identité des joueurs, de prévenir la fraude et de se conformer aux réglementations strictes visant à lutter contre le blanchiment d'argent dans le secteur des jeux.

- Les organismes de prêt et de crédit (y compris le BNPL et le P2P) utilisent la procédure KYC pour évaluer l'identité et le risque des emprunteurs avant d'accorder un crédit, un prêt ou un financement.

- Les compagnies d'assurance effectuent la procédure KYC (Know Your Customer) pour vérifier l'identité des assurés et des bénéficiaires, évaluer les risques et prévenir les demandes d'indemnisation frauduleuses.

- Les agents et agences immobilières sont tenus, dans de nombreuses juridictions, de faire preuve de diligence raisonnable à l'égard des acheteurs et des vendeurs lors de transactions immobilières afin de s'assurer qu'ils ne facilitent pas le blanchiment d'argent.

Qui a le plus besoin de la procédure KYC ?

La procédure KYC (Know Your Customer) est obligatoire, supervisée et appliquée (avec des amendes importantes) pour les entreprises qui intègrent des clients particuliers au système financier, détiennent leurs fonds ou facilitent des transactions à volume élevé ou à haut risque. C'est le premier point de contrôle des autorités de réglementation en cas de fraude financière au sein de votre établissement. Cela la rend particulièrement essentielle pour :

- Les applications de paiement pair-à-pair (P2P) accueillent des millions d'utilisateurs.

- Fintech et banques alternatives avec des processus d'intégration entièrement numériques et instantanés.

- Les plateformes d'échange de cryptomonnaies et les fournisseurs de portefeuilles numériques sont exposés à des acteurs mondiaux évoluant rapidement et à un pseudo-anonymat.

- Sites de jeux d'argent en ligne qui gèrent des transactions rapides et à volume élevé.

Pour ces entreprises, il serait impossible, tant sur le plan opérationnel que juridique, de fonctionner sans un système KYC robuste. Sans vérifier l'identité de vos partenaires commerciaux, vous vous exposez à des risques:

- Violation des réglementations en matière de lutte contre le blanchiment d'argent dans la plupart des juridictions.

- Ouvrir la porte à une fraude généralisée.

- Laisser votre plateforme devenir un centre névralgique pour les escroqueries et le blanchiment d'argent.

- Érosion de la confiance des utilisateurs.

- Vous exposez votre entreprise à des atteintes à sa réputation, à des manquements à la conformité se chiffrant en milliards de dollars et à des vols.

Les défis de la vérification KYC (et comment les résoudre)

La vérification KYC est essentielle, mais sa mise en œuvre efficace s'accompagne de défis concrets, notamment pour les équipes de conformité et de gestion des risques chargées de concilier les obligations réglementaires, la pression pour offrir une expérience utilisateur sans friction et le volume considérable des intégrations numériques.

Voici quelques-uns des principaux défis auxquels sont confrontés les vérificateurs KYC :

Concilier rapidité et sécurité

L'une des principales difficultés pour les vérificateurs KYC réside dans la gestion des frictions entre conformité et expérience utilisateur. Un processus d'intégration long et complexe, comportant trop d'étapes, entraîne un taux d'abandon client élevé, impactant directement la croissance de l'entreprise. Il faut alors justifier les contrôles de sécurité nécessaires auprès des équipes produit et croissance, qui les perçoivent comme un frein.

Solution :

Mettez en place un flux de travail automatisé basé sur l'évaluation des risques. Utilisez des outils d'IA pour vérifier instantanément la grande majorité des utilisateurs à faible risque en quelques secondes, et n'introduisez des étapes supplémentaires ou des vérifications manuelles que pour le faible pourcentage de candidats présentant un risque élevé. Vous obtenez ainsi un parcours rapide et fluide pour les clients fiables et un parcours hautement sécurisé pour les clients à risque.

Gérer l'incertitude

Alors que l'incertitude liée à la connaissance du client (KYB) provient souvent de structures de propriété opaques, les décisions KYC (Know Your Customer) se trouvent dans une zone grise en raison de l'ambiguïté et de la qualité du signal. Par exemple, un contrôle biométrique peut révéler une correspondance à 78 % entre un selfie et une photo d'identité. S'agit-il d'un client légitime utilisant un appareil photo de mauvaise qualité, ou d'un fraudeur ayant recours à une usurpation d'identité sophistiquée ? La pression exercée pour prendre une décision binaire (« approuver » ou « rejeter ») dans ce cas limite, sans plus de contexte, met en jeu à la fois l'entreprise et votre réputation.

Solution :

Utilisez des systèmes fournissant des résultats nuancés plutôt que de simples verdicts binaires (réussite/échec). Au lieu d'une règle rigide du type « 80 % et plus pour réussir », un système basé sur l'IA propose une évaluation globale, corrélant le score biométrique de confiance moyenne avec d'autres données, telles que l'authenticité du document, le risque lié à l'appareil utilisé et l'adresse IP de l'utilisateur. Ceci fournit à l'analyste le contexte nécessaire pour approuver avec assurance un client légitime ou signaler un cas réellement suspect, dépassant ainsi le cadre d'un score unique, souvent trompeur.

Variété et échelle des documents à l'échelle mondiale

Pour toute entreprise à vocation internationale (fintechs, places de marché, cryptomonnaies), la diversité des pièces d'identité selon les régions représente un défi opérationnel considérable. Il est impossible de former une équipe à l'authentification manuelle des micro-empreintes, des éléments de sécurité et des formats spécifiques de centaines de pièces d'identité nationales et régionales différentes. Les fraudeurs exploitent cette faille en ciblant délibérément les documents les moins courants ou récemment mis à jour, sachant que la vérification manuelle constituera leur point faible.

Solution :

Optez pour une solution de détection de fraude documentaire basée sur l'IA et bénéficiant d'une couverture mondiale spécialisée. Cette approche forensique est également plus évolutive : alors que les outils d'extraction de données traditionnels nécessitent d'importants ensembles de données d'entraînement pour chaque nouveau type de document, une IA spécialisée dans la détection de la fraude peut identifier efficacement les schémas universels de falsification ou de contrefaçon numérique, même sur des documents qu'elle n'a jamais vus auparavant.

Faux positifs et fatigue liée aux alertes

Les contrôles liés aux sanctions et aux listes de surveillance génèrent souvent un grand nombre d'alertes non pertinentes, notamment pour les personnes aux noms communs. Le tri de ces informations superflues pour identifier les menaces réelles représente une perte de temps considérable pour les analystes de conformité et ralentit leur réaction face aux risques avérés.

Solution :

Utilisez des outils de filtrage basés sur l'IA avec résolution d'entités, correspondance approximative et filtrage contextuel. L'IA peut analyser des identifiants secondaires comme la date de naissance ou la nationalité pour éliminer automatiquement la grande majorité des faux positifs, en ne retenant que les correspondances les plus probables pour une vérification humaine.

Complexité de la protection des données transfrontalières

La mise en œuvre du processus KYC à l'échelle mondiale implique de naviguer dans un labyrinthe de lois contradictoires relatives aux données personnelles. Les règles de stockage, de partage et de traitement des données clients diffèrent selon le RGPD (UE), le CCPA (États-Unis) et diverses réglementations de localisation des données. Cette complexité rend difficile le maintien d'un flux de travail KYB/KYC unifié sans risquer de lourdes sanctions en matière de protection de la vie privée.

Solution :

Adoptez une solution conçue par défaut pour minimiser la collecte de données et garantir la confidentialité. L'analyse structurelle basée sur l'IA permet de vérifier l'authenticité d'un document sans avoir à lire ni à stocker chaque information personnelle, ce qui permet au système de vérifier l'intégrité du document avant de ne transmettre que les données minimales requises (par exemple, nom, date de naissance) pour le filtrage.

Les défis modernes du KYC en 2025 et le rôle de Resistant AI

Le paysage de la fraude d'identité évolue plus vite que jamais. En cette année 2025, les équipes de conformité sont confrontées à de nouvelles menaces technologiques auxquelles les systèmes traditionnels ne sont pas préparés. Voici quelques-uns des défis actuels les plus urgents et comment notre solution y répond :

- Documents générés par l'IA et identités synthétiques. Les fraudeurs utilisent l'IA générative pour créer de faux justificatifs de domicile, de revenus et des cartes d'identité réalistes pour des identités inexistantes.

Les modèles de détection de Resistant AI sont spécifiquement entraînés à analyser les empreintes numériques et les métadonnées sous-jacentes d'un fichier afin de repérer les artefacts subtils et invisibles laissés par la génération par l'IA.

- L'essor des plateformes de création de modèles. Il est extrêmement facile pour les personnes mal intentionnées d'accéder à ces plateformes en ligne afin de produire de faux documents convaincants tels que des factures, des relevés bancaires et des bulletins de salaire, en remplissant simplement quelques champs.

Resistant Documents n'analyse pas le texte d'un document, mais sa structure et sa mise en page sous-jacentes. Nous pouvons ainsi identifier les documents créés à partir de modèles frauduleux connus et les signaler instantanément, même si les données de l'utilisateur sont uniques. - Données cloisonnées et fragmentées. L'absence de systèmes déconnectés pour la détection de la falsification de documents, la vérification de leur authenticité et leur filtrage empêche les recoupements et ralentit les enquêtes. Cela permet aux réseaux de fraude organisés de réutiliser les mêmes documents frauduleux dans plusieurs applications sans être détectés.

Notre système de détection des fraudes en série établit des liens entre les différentes soumissions de documents, reliant plusieurs flux de travail afin de déceler la réutilisation de documents frauduleux et d'identifier les attaques frauduleuses coordonnées qui apparaîtraient autrement comme des incidents isolés.

Meilleures pratiques de vérification KYC

Bien que le processus KYC de chaque organisation varie selon le secteur d'activité et la tolérance au risque, ces bonnes pratiques fondamentales peuvent contribuer à rationaliser les opérations, à renforcer la conformité et à réduire considérablement l'exposition à la fraude.

Demander plusieurs documents

Se fier à un seul document d'identité, même vérifié, ne suffit plus à instaurer la confiance. Il est recommandé de recouper les données d'identité en exigeant au moins deux types de documents différents provenant de sources indépendantes.

Par exemple, en vérifiant une pièce d'identité officielle avec photo (comme un passeport) puis en recoupant le nom et l'adresse avec un autre justificatif de domicile (comme une facture récente), vous créez un profil d'identité beaucoup plus robuste et difficile à falsifier, confirmant ainsi que le demandeur existe de manière cohérente dans différents registres officiels.

Construire une défense multicouche et interconnectée

Les programmes KYC les plus efficaces fonctionnent selon un système de défense multicouche où chaque composante partage des informations avec les autres. Au lieu de traiter la vérification des documents, les contrôles de présence, l'analyse comportementale et le filtrage des listes de surveillance comme des étapes distinctes et cloisonnées, il est essentiel de veiller à ce que les résultats d'une couche alimentent l'évaluation des risques de la suivante.

Par exemple, un document d'identité présentant des signes mineurs de falsification devrait automatiquement déclencher un contrôle de validité plus rigoureux, et le comportement d'un utilisateur se connectant depuis une adresse IP à haut risque devrait être surveillé de plus près. Cette approche interconnectée permet de détecter des schémas de fraude complexes qui restent invisibles lorsque chaque contrôle est effectué isolément.

Utilisez des questionnaires basés sur les risques pour évaluer l'intention

Un questionnaire court et dynamique peut s'avérer un outil précieux pour comprendre les intentions d'un utilisateur. Poser des questions ciblées sur l'objectif du compte, le volume de transactions prévu ou la provenance des fonds permet d'établir un point de référence clair pour anticiper son comportement futur.

Les réponses fournissent un contexte essentiel pour l'évaluation initiale des risques et servent de référence pour la surveillance continue, facilitant ainsi le signalement automatique des écarts importants entre l'activité d'un utilisateur et son intention déclarée.

Quelles sont les nouveautés en matière de vérification KYC ?

La vérification KYC a évolué rapidement face à un monde où les modèles commerciaux axés sur le numérique et l'intégration instantanée sont devenus la norme. Pendant des années, le principal défi a consisté à abandonner les processus manuels et lents.

La première vague d'innovation s'est concentrée sur la rapidité et l'efficacité, conduisant à l'essor des systèmes modernes de vérification d'identité (IDV). Ces systèmes ont été conçus pour répondre à une question simple : « Cette personne est-elle bien celle qu'elle prétend être ? »

Cependant, le paysage des menaces a connu une transformation radicale. Des outils comme ChatGPT et l'IA générative permettent de produire facilement de faux permis de conduire d'un réalisme saisissant, des profils d'identité synthétiques et de fausses factures de services publics. Le défi ne se limite plus à la simple vérification d'identité ; il s'agit désormais de détecter les fraudes sophistiquées et intentionnelles.

Cela a instauré une distinction cruciale entre la vérification d'identité traditionnelle et la détection moderne de la fraude documentaire. La vérification d'identité standard est un processus de comparaison ; elle vérifie que les données d'un formulaire correspondent à celles d'une pièce d'identité et que le visage sur un selfie correspond à la photo de cette pièce d'identité. Elle est conçue pour traiter efficacement les clients légitimes.

La détection de la falsification de documents, en revanche, est un processus d'analyse forensique. Elle part du principe qu'un document peut être malveillant et recherche activement des preuves de fraude, en posant des questions telles que : « Y a-t-il des signes de falsification numérique ? Ce document a-t-il été créé à partir d'un modèle frauduleux connu ? Ce fichier contient-il des traces laissées par un générateur d'images par intelligence artificielle ? »

C’est pourquoi une solution spécialisée est désormais indispensable. Un système conçu pour simplement vérifier les identités n’est pas adapté pour lutter contre un adversaire qui tente activement de le tromper. Il peut confirmer la cohérence interne d’un document généré synthétiquement, mais il ne peut pas affirmer que ce document est un faux.

Pour contrer les menaces modernes, il vous faut une défense aussi performante que celle des fraudeurs. Il vous faut un système spécifiquement conçu pour détecter les techniques évolutives de contrefaçon, de manipulation et de génération par intelligence artificielle.

Conclusion

Les responsables de la vérification KYC doivent constamment gérer la pression d'une expérience d'intégration fluide face aux nouvelles menaces telles que les identités générées par l'IA. Ils doivent prendre des décisions d'évaluation des risques en une fraction de seconde, justifier des mesures de sécurité susceptibles d'impacter la croissance et accomplir les tâches incessantes qui font la différence entre une plateforme sûre et conforme et un refuge pour les fraudeurs.

Les enjeux sont trop importants pour se fier à des outils obsolètes et à des analyses manuelles inadaptées aux menaces actuelles. Des documents fiables vous permettent de fidéliser vos clients en vous aidant à prendre des décisions éclairées sans complexifier les processus.

Si vous avez l'impression de combattre une nouvelle vague de fraude avec de vieilles armes, il est temps de moderniser.

Découvrez comment la solution KYC intelligente et basée sur l'IA de Resistant AI peut transformer la conformité, d'un frein à la croissance, en un atout concurrentiel. Faites défiler vers le bas pour réserver une démonstration .

Foire aux questions (FAQ)

Vous souhaitez en savoir plus sur la procédure KYC ? Voici quelques-unes des questions les plus fréquemment posées sur le sujet sur Internet.

Quelle est la différence entre KYC et KYB ?

Le KYC (Know Your Customer) est le processus de vérification de l'identité des utilisateurs individuels afin d'évaluer les risques qu'ils représentent. Le KYB (Know Your Business), quant à lui, désigne l'ensemble des procédures spécifiques utilisées pour vérifier la légitimité et la propriété des entités commerciales.

D'un point de vue réglementaire, le KYB est une application directe de l'exigence légale plus générale de KYC. La réglementation internationale en matière de lutte contre le blanchiment d'argent impose aux institutions de « connaître leur client », qu'il s'agisse d'une personne physique ou morale. Par conséquent, le terme KYB désigne, dans le secteur, le processus de vérification préalable spécifique requis pour satisfaire à l'obligation de KYC lorsque le client est une personne morale.

Comment les procédures KYC et KYB fonctionnent-elles ensemble ?

Dans de nombreux contextes B2B, les deux processus sont nécessaires pour garantir une vérification préalable complète. Une entreprise fintech utilisera le processus KYB pour vérifier un nouveau client entreprise et simultanément le processus KYC pour vérifier l'identité des bénéficiaires effectifs (UBO) et des dirigeants de cette entreprise.

Qu’est-ce que la diligence raisonnable renforcée (EDD) dans le cadre de la connaissance du client (KYC) ?

La diligence raisonnable renforcée (EDD) dans le cadre de la procédure KYC (Know Your Customer) est un niveau de vérification d'identité plus approfondi appliqué aux personnes considérées comme à haut risque. Elle est généralement requise pour les personnes politiquement exposées (PPE) ou lorsque des anomalies sont détectées lors des vérifications initiales.

Qu'est-ce que l'approbation KYC ?

L'approbation KYC est l'étape finale du processus de vérification, au cours de laquelle une personne est officiellement autorisée à utiliser une plateforme ou un service après avoir passé avec succès tous les contrôles requis. Cela signifie que son identité et son profil de risque ont été examinés et jugés fiables au regard des normes de conformité applicables.

Comment vérifie-t-on les documents KYC ?

Les documents KYC peuvent être vérifiés manuellement en examinant leur contenu afin de déceler d'éventuels signes de fraude, mais la méthode la plus efficace repose sur la détection de fraude documentaire par intelligence artificielle. Cette technologie peut analyser des fichiers non structurés pour repérer les falsifications sophistiquées, les manipulations numériques et les anomalies, dépassant ainsi les capacités d'une vérification manuelle.

Quelles sont les exigences en matière de KYC ?

La procédure KYC (Know Your Customer) exige généralement des documents officiels pour vérifier l'identité et l'adresse d'une personne. Les documents requis comprennent généralement une pièce d'identité officielle avec photo, comme un passeport ou un permis de conduire, et un justificatif de domicile récent, tel qu'une facture d'électricité ou un relevé bancaire.

Qu’est-ce que la vérification KYC numérique ?

La vérification KYC numérique est un processus permettant de vérifier l'identité d'une personne entièrement en ligne, à l'aide de documents électroniques, de bases de données et d'intégrations en temps réel. Elle remplace les formulaires papier par des contrôles basés sur des API, le téléchargement de documents numériques et des évaluations de risques automatisées, pour une intégration plus rapide et plus évolutive.

Qu'est-ce qu'un système automatisé de vérification KYC ?

Un système automatisé de vérification KYC utilise une logique basée sur des règles ou l'intelligence artificielle pour simplifier le processus de vérification des entreprises en validant les documents, en vérifiant l'absence de sanctions et en évaluant les risques sans intervention manuelle. Ces systèmes réduisent les erreurs humaines, accélèrent les processus de conformité et aident les entreprises à intégrer plus efficacement leurs clients tout en respectant la réglementation en matière de lutte contre le blanchiment d'argent.

Détectez les documents frauduleux avec l'IA

Plus de 170M de documents vérifiés en France et à travers le monde

Avez-vous dû trouver le juste équilibre entre une prévention efficace de la fraude et une expérience d'intégration ...

Êtes-vous fatigué de justifier vos décisions de vérification KYB auprès de votre unité commerciale ?

Quand les gens entendent « vérification de documents », ils pensent immédiatement aux contrôles d'identité : ...

Le système de vérification de documents de votre entreprise a-t-il besoin d'une mise à niveau vers l'IA ?

Voici un guide pratique sur la définition de la fraude documentaire, ses auteurs, les techniques courantes de ...

Vos mesures de prévention de la fraude évoluent-elles aussi vite que la fraude elle-même ?