Détection de la fraude : Guide ultime

La fraude sera toujours possible et lucrative. Il suffit de demander à Chen Zhi, ce magnat cambodgien au visage d'ange qui gagnait près de 30 millions de dollars par jour grâce au travail forcé et aux arnaques aux cryptomonnaies.

Les entreprises font de leur mieux, mais rester compétitives coûte bien plus qu'une simple ligne dans un bilan ; c'est une atteinte directe à leur stabilité, à leurs ressources et à leurs relations clients. La seule solution ? La détection des fraudes : un impératif pour tout établissement financier, fintech ou assureur à l'aube de 2026.

Le défi, déjà très présent en 2025, est que les outils utilisés pour commettre ces méfaits sont devenus plus puissants et accessibles que jamais auparavant.

L'IA générative peut produire des contrefaçons impeccables, imiter les voix et reproduire les visages.

Les modèles de documents frauduleux en ligne permettent de créer facilement de faux bulletins de salaire, des licences commerciales ou tout autre document convaincants.

Des mules financières fictives achètent des milliers de comptes bancaires prêts à l'emploi sur des plateformes comme Telegram.

Une stratégie moderne efficace nécessite une compréhension approfondie des différentes menaces et des diverses technologies utilisées pour les contrer.

Ce guide se veut un manuel pratique. Nous y détaillerons la détection de la fraude, son importance cruciale, les outils nécessaires à sa mise en œuvre efficace et comment bâtir une stratégie de protection globale pour votre entreprise.

Qu'est-ce que la détection des fraudes ?

La détection des fraudes est la combinaison de processus et de technologies utilisés pour déterminer si un utilisateur, une application ou une action financière est légitime ou s'il s'agit d'une tentative de fraude.

L’objectif est simple : protéger l’entreprise et ses clients contre les pertes financières et les atteintes à sa réputation en repérant et en stoppant les activités malveillantes avant qu’il ne soit trop tard.

Pourquoi la détection des fraudes est-elle importante ?

L'importance de la détection des fraudes dépasse largement le simple blocage d'une transaction frauduleuse isolée. Une gestion défaillante de ce dispositif impacte négativement les résultats financiers d'une entreprise à trois niveaux : pertes directes liées à la fraude, coûts opérationnels et conformité.

- Pertes directes liées à la fraude. Il s'agit du coût le plus direct : l'argent ou les biens volés. Cela inclut tout, des remboursements pour achats frauduleux aux prêts non remboursés garantis par de faux documents.

- Des coûts opérationnels élevés. C'est le prix à payer pour mener cette guerre. Cela inclut les salaires des équipes de révision manuelle, toujours plus nombreuses, les coûts liés au ralentissement du processus global et aux frictions accrues qu'elles engendrent pour les clients, ainsi que les frais de licence des logiciels complexes dont elles ont besoin pour accomplir leur travail.

- Amendes pour non-conformité. Il s'agit du coût du non-respect des normes réglementaires telles que la lutte contre le blanchiment d'argent (AML) et les règles de connaissance du client (KYC). Ces amendes ne sont pas de simples avertissements ; elles peuvent constituer une menace existentielle.

« La résilience face à la fraude rend possible la confiance entre les personnes ; c’est l’une des pierres angulaires d’une collaboration efficace au sein de la société humaine. Même dans l’ancienne Mésopotamie, berceau de la civilisation, les gens cherchaient encore à s’escroquer les uns les autres . »

Qu'il s'agisse d'une cargaison défectueuse de cuivre ancien ou d'un relevé bancaire falsifié, les humains tentent de contrecarrer ces crimes depuis des millénaires.

En réponse, de nombreuses pratiques fondamentales du commerce et de l'économie sont des exemples de résilience face à la fraude : la comptabilité a été conçue pour empêcher le vol interne ; les factures vérifiables pour mettre fin aux litiges de paiement ; et les contrats signés pour garantir l'absence de répudiation. Par essence, la plupart des pratiques commerciales sont structurées de manière à rendre la fraude plus difficile à dissimuler.

Comment fonctionne la détection des fraudes ?

En résumé, la détection des fraudes repose sur la recherche d'anomalies. Elle nécessite des processus métier répétitifs, prévisibles et standardisés, comme ceux que nous venons d'évoquer, pour identifier les éléments inhabituels.

Chaque action légitime d'un client, de l'ouverture d'un compte aux documents qu'il soumet, en passant par la manière et le moment où il effectue ses achats, crée un ensemble de points de données.

Les systèmes de détection de fraude sont conçus pour ingérer et analyser en permanence ces données afin de déceler les valeurs aberrantes, les anomalies et les schémas cachés qui signalent un mensonge ou un comportement suspect.

Cependant, ces anomalies peuvent prendre deux formes : comportement légitime et fraude avérée. Identifier les anomalies est relativement simple ; en revanche, distinguer la fraude du comportement normal ET du comportement légitime représente une véritable difficulté.

Exemple concret : Imaginez trouver la Nintendo Switch Lite ou le dernier casque Bose que vous vouliez vraiment sur une plateforme de vente en ligne à un prix incroyable.

Vous acceptez le transfert d'argent avec le vendeur, mais le produit n'arrive jamais. Vous avez été victime d'une escroquerie. Pourtant, cela aurait pu être évité avec les outils technologiques adéquats.

Les modèles de détection de fraude avancés analysent la transaction dans son contexte et visent à minimiser les faux positifs générés par les règles générales appliquées par la plupart des systèmes de surveillance des transactions.

Une transaction similaire, avec la même référence de paiement et la même contrepartie, a-t-elle déjà eu lieu ? Existe-t-il des éléments d'identification permettant de relier des parties apparemment sans lien ? Quelles sont les chances qu'une personne légitime possède dix consoles Nintendo Switch à son domicile, prêtes à être vendues ?

Les modèles avancés aideront votre entreprise à bloquer les transactions frauduleuses dès la troisième transaction, voire dès la première tentative si l'auteur décide d'utiliser une nouvelle identité synthétique.

.png?width=1378&height=754&name=image%20(3).png)

Et ce n'est qu'un exemple parmi d'autres de l'efficacité de la détection des fraudes. De manière générale, le processus se décompose en trois étapes principales : la collecte des données, l'analyse statistique et la prise de décision.

- Collecte de données. Le système recueille tous les signaux pertinents. Pour un document, il peut s'agir de la structure numérique du fichier. Pour une transaction, il peut s'agir de l'adresse IP de l'utilisateur, de l'heure et du montant de l'achat.

- L'analyse statistique consiste à traiter les données brutes à l'aide d'un système qui détecte les anomalies. Ce processus implique l'application de modèles mathématiques aux données afin de repérer les écarts et les valeurs qui sortent du commun. Cette analyse peut être réalisée en ligne et en temps réel (via une solution basée sur l'IA), le modèle identifiant automatiquement les anomalies. Il est également possible de procéder annuellement ou rétrospectivement, en créant une analyse statistique hors ligne basée sur des règles et appliquée aux données déjà collectées (par exemple, en définissant une valeur de référence et en signalant les données qui s'en écartent).

- Décision. Sur la base de l'analyse, le système prend une décision. Il peut suggérer d'approuver l'action, la refuser catégoriquement ou, si les indices sont suspects mais non concluants, la signaler pour une vérification humaine.

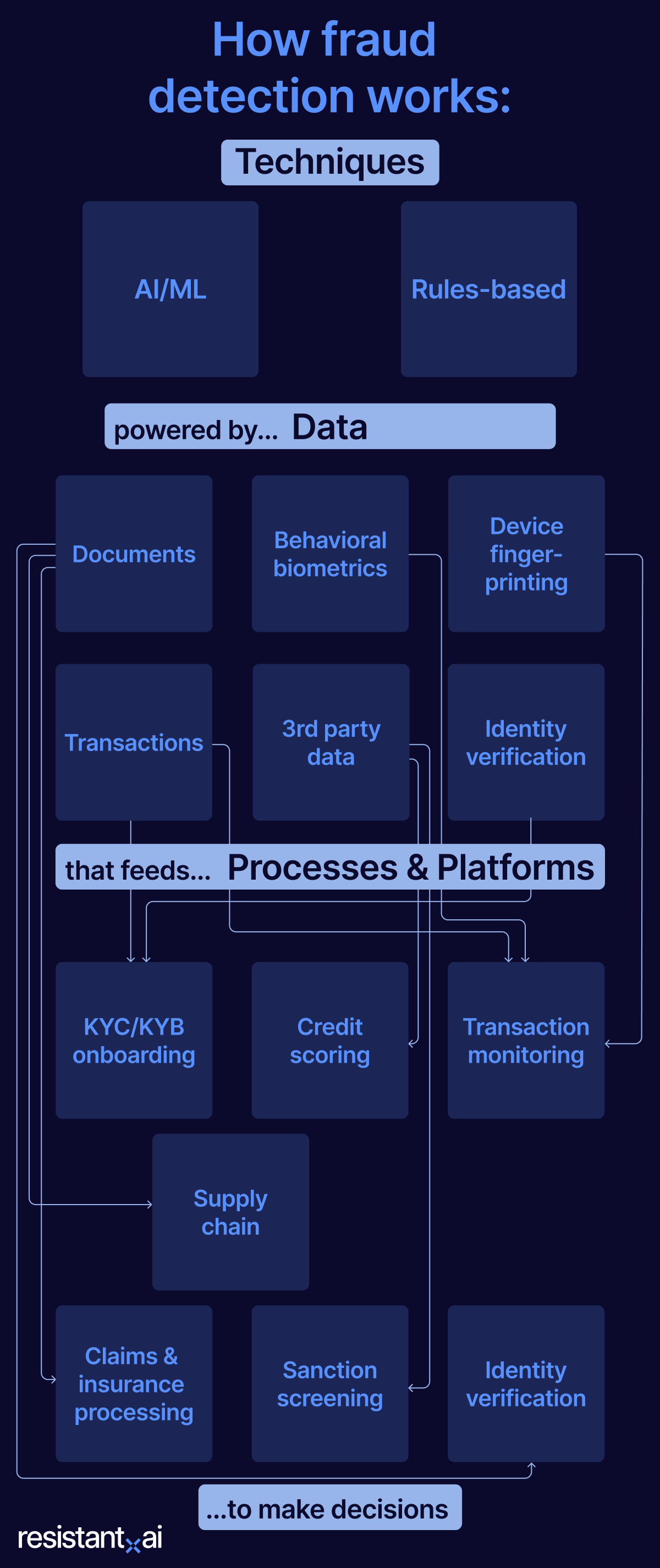

Bien que cela explique le processus de manière rudimentaire, pour vraiment comprendre la détection des fraudes, nous devons la diviser en trois parties : les techniques qui la sous-tendent, les données qui alimentent ces techniques et les processus et plateformes qui prennent les décisions.

Quelles sont les techniques, les données et les plateformes qui rendent possible la détection de la fraude ?

La détection moderne des fraudes ne repose pas sur un seul logiciel magique (ou peut-être que si ?), mais sur un écosystème complexe de techniques, de données et de processus/plateformes.

Techniques de détection de la fraude

Au plus haut niveau, les techniques de détection de la fraude peuvent être divisées en deux approches fondamentales : les approches basées sur des règles et l’IA/ML.

- Système basé sur des règles. Utilise une logique prédéfinie de type « si-alors » pour prendre des décisions. Ces règles sont rédigées et mises à jour manuellement par des analystes de la fraude. Par exemple : SI une transaction est supérieure à 10 000 $ ET provient d’un pays à haut risque, ALORS elle est signalée pour examen.

- L'intelligence artificielle et l'apprentissage automatique (IA/AA) utilisent des algorithmes pour apprendre les schémas complexes des activités légitimes et frauduleuses à partir de vastes quantités de données historiques. Au lieu de recevoir des instructions précises, le système découvre par lui-même les signaux subtils et cachés de la fraude.

L'objectif de ces deux techniques est souvent le même : la détection d'anomalies , ou la recherche des exceptions qui signalent un comportement suspect. La différence cruciale réside dans le moment et la manière dont elles les détectent.

La détection d'anomalies basée sur des règles est généralement un processus « hors ligne ». Prenons l'exemple des pratiques de comptabilité forensique utilisées par les quatre plus grands cabinets de conseil.

Ils utilisent un vaste ensemble de données statiques (comme les notes de frais d'une entreprise sur une année complète) et y appliquent une série de règles pour détecter les entrées non conformes ou suspectes. Cette analyse a posteriori fournit un aperçu des risques passés plutôt que de prévenir une menace actuelle.

La détection d'anomalies basée sur l'IA/ML est un processus en ligne et en temps réel . Elle analyse les événements au fur et à mesure qu'ils se produisent. Les modèles créent leur propre base de référence dynamique de ce à quoi ressemble la « normalité », qui est constamment mise à jour et modifiée en fonction des données actuelles.

Ensuite, tout événement s'écartant significativement de cette valeur de référence est signalé. Le système n'analyse pas les données du trimestre précédent ; il analyse la transaction en cours dans les 50 millisecondes suivantes, ce qui lui permet de stopper la fraude avant qu'elle ne cause des dommages.

Mais d’où ces techniques tirent-elles les données qui établissent cette base de référence « normale » ?

Quelles sont les données qui alimentent la détection des fraudes ?

Qu’un système repose sur des règles écrites par des humains ou sur une IA adaptative, les deux techniques sont inutiles sans données de haute qualité. Ces données constituent la matière première permettant d’établir un comportement de référence fiable : une structure prévisible par rapport à laquelle les anomalies et les valeurs aberrantes deviennent visibles.

Plus les sources de données sont diversifiées et fiables, plus l'image de l'identité et des intentions d'un utilisateur est claire (et meilleure est la détection des fraudes).

Vous trouverez ci-dessous les principales sources de données qui alimentent les systèmes modernes de détection des fraudes.

Documents

Les documents constituent la principale preuve utilisée dans les décisions à forts enjeux telles que l'intégration de nouveaux employés, les demandes de prêt et les demandes d'indemnisation.

En effectuant une analyse forensique des documents, un modèle d'IA ou une technique basée sur des règles peut établir une base de référence pour ce à quoi ressemble l'ADN numérique d'un document « vierge ».

Par sa nature même, un faux contient des anomalies révélatrices qui s'écartent de cette norme de référence, permettant au système de le signaler instantanément comme un faux à haut risque.

Exemple concret : la FIFA a récemment infligé une amende à la fédération de football de Malaisie pour avoir utilisé de faux documents afin de prouver la citoyenneté de ses joueurs.

Biométrie comportementale

Un flux de données sur la façon dont un utilisateur interagit avec son appareil. Cela inclut des comportements inconscients comme la vitesse de frappe, les mouvements de la souris, les gestes de balayage et même l'angle sous lequel il tient son téléphone.

Ces données créent une signature physique unique pour un utilisateur numérique, qu'il est quasiment impossible pour un fraudeur d'imiter, établissant ainsi une base de référence des interactions physiques normales d'un utilisateur avec son appareil.

Dans l'actualité : La société de biométrie BioCatch a contribué à identifier plus de 150 000 comptes de mules dans la région Asie-Pacifique.

Empreinte digitale de l'appareil

Des centaines d'attributs techniques concernant l'appareil utilisé lors d'une transaction, notamment son adresse IP, son système d'exploitation, la version de son navigateur, ses paramètres de langue et la résolution de son écran, sont collectés. Ces données servent à créer un identifiant unique pour l'appareil.

Il fournit un contexte essentiel, comme le signalement d'activités suspectes, telles qu'un utilisateur tentant de masquer sa localisation avec un VPN, un seul appareil utilisé pour ouvrir des centaines de nouveaux comptes, ou l'utilisation d'un émulateur pour usurper l'identité d'un appareil mobile légitime.

Dans l'actualité : Les universités californiennes utilisent l'empreinte digitale des appareils pour prévenir la fraude aux aides financières, ce qui porte leur taux de détection à plus de 90 %.

Transactions

Le flux continu des actions des utilisateurs, y compris les paiements, les transferts de fonds, les connexions et l'historique des réclamations.

Il s'agit de la principale source de données pour le suivi de la relation client. L'analyse des transactions dans le temps est essentielle pour détecter les schémas de blanchiment d'argent, de fraude aux applications mobiles ou toute activité inhabituelle indiquant un compte compromis.

Dans l'actualité : La surveillance des transactions est le principal moyen de défense des institutions financières contre la fraude par application mobile, comme dans ce récent cas en Inde où une femme a été contrainte de transférer plus de 600 000 $ à un escroc.

Données tierces

Informations faisant autorité provenant de sources externes, telles que les registres du commerce gouvernementaux, les agences d'évaluation du crédit, les listes de sanctions internationales et autres bases de données publiques.

Ces données permettent une validation indépendante et par un tiers des affirmations d'un utilisateur. Elles constituent une référence cruciale pour confirmer la légitimité d'une entreprise, l'authenticité de l'identité d'une personne et son statut d'inconnue parmi les personnes malveillantes.

Dans l'actualité : Les entreprises britanniques des secteurs de la fintech, des télécommunications et de la technologie se sont récemment engagées à collaborer et à partager des données afin de lutter contre la fraude et de protéger les consommateurs.

Vérification d'identité

Un ensemble d'éléments d'identité, tels que le nom, la date de naissance et l'adresse, souvent confirmés en comparant une pièce d'identité officielle à un selfie pris en direct (vérification de présence).

Dans l'actualité : La Malaisie a récemment lancé une enquête sur la nécessité de rendre obligatoire la vérification d'identité KYC sur les plateformes de réseaux sociaux afin de renforcer la sécurité en ligne.

Bien qu'elle fournisse des données essentielles, la vérification d'identité est aussi un parfait exemple de processus ou de plateforme. La capture d'une pièce d'identité, la vérification de sa validité, l'extraction des données et leur vérification auprès de sources tierces constituent un flux de travail en plusieurs étapes.

Cette distinction met en lumière la dernière pièce du puzzle : les processus opérationnels et les plateformes qui permettent de combiner ces techniques et ces données pour prendre une décision finale et automatisée en matière de fraude.

Quels processus/plateformes permettent d'obtenir des informations sur la détection des fraudes ?

Les sources de données et les techniques de détection que nous avons abordées constituent le moteur de processus et de plateformes spécifiques profondément intégrés aux opérations d'une entreprise.

Ces plateformes sont conçues pour intégrer les données, appliquer les techniques en temps réel et automatiser une première évaluation. Elles fournissent aux experts des informations claires et exploitables (comme un score de risque, un signal d'alerte ou une recommandation accepté/refusé) leur permettant ainsi de prendre des décisions plus rapides et plus précises quant aux dossiers à approuver, à refuser ou à transmettre aux niveaux supérieurs dans le cadre d'un processus de lutte contre la fraude.

Vous trouverez ci-dessous les plateformes les plus courantes où cela prend vie.

Intégration KYC/KYB

Il s'agit du processus de vérification d'un nouveau client (connaissance du client ou vérification de l’identité du client, KYC) ou d'une nouvelle entreprise (connaissance de l'entreprise ou vérification de l’entreprise, KYB) lors de la création de son compte. Obligatoire dans de nombreux secteurs, ce processus constitue la première ligne de défense contre les criminels, les sociétés écrans et les identités fictives qui tentent d'accéder à votre système.

Une plateforme KYC/KYB est alimentée par des documents, des données tierces provenant de registres gouvernementaux et des données de vérification d'identité.

Elle effectue une analyse des documents soumis, tels que les passeports ou les certificats de création de l'entreprise, afin de détecter les faux. La plateforme fournit une recommandation claire (« Vérifié » ou « Signalé pour faux ») permettant à un spécialiste de l'intégration d'approuver ou de refuser une demande en toute confiance.

Évaluation du crédit

Le scoring de crédit est le processus standardisé utilisé par les prêteurs pour évaluer la solvabilité d'un consommateur. Son objectif est de prédire la probabilité qu'une personne rembourse un prêt, en synthétisant un historique financier complexe en un score numérique unique et facile à comprendre qui quantifie le risque.

Ce processus repose presque entièrement sur des données tierces provenant des principaux bureaux de crédit, tels qu'Experian, Equifax et TransUnion, qui compilent l'historique des paiements, le niveau d'endettement et l'utilisation du crédit d'un individu.

Ces données historiques sont ensuite intégrées à un modèle statistique rigoureux et réglementé (tel que FICO ou VantageScore) afin de calculer le score. La plateforme transmet ce score au prêteur ou à l'analyste de crédit, constituant ainsi une information cruciale et exploitable qui influence directement sa décision d'accorder ou non un prêt, et le taux d'intérêt applicable.

Surveillance des transactions

Ce système se concentre sur l'analyse en temps réel de l'activité financière d'un client après son inscription. Son objectif est de détecter les activités criminelles en cours, telles que le blanchiment d'argent, les fraudes à l'arraché ou les paiements liés à des escroqueries, dès leur apparition.

Alimentée par un flux continu de transactions, de données d'empreintes digitales et de données biométriques comportementales, cette plateforme utilise l'IA et l'apprentissage automatique pour la détection d'anomalies en temps réel. Elle établit un profil de comportement normal pour chaque utilisateur et signale les écarts suspects.

Un analyste en fraude reçoit une alerte prioritaire (par exemple : « ce compte présente un comportement compatible avec celui d’un compte mule ») lui fournissant les informations exploitables nécessaires pour enquêter et bloquer le compte avant que d’autres dommages ne soient causés.

Traitement des réclamations et des assurances

Ce processus permet de vérifier la légitimité d'une demande d'indemnisation avant tout versement. Il est conçu pour filtrer automatiquement les demandes frauduleuses ou surévaluées, permettant ainsi aux assureurs de traiter plus rapidement les demandes valides tout en se protégeant contre d'importantes pertes financières.

La principale source de données est constituée de documents ( rapports médicaux, factures de réparation, rapports de police et autres pièces justificatives). L'analyse forensique de documents permet de déceler les signes révélateurs de falsification, d'utilisation de modèles ou de modifications numériques au sein de ces fichiers.

La plateforme fournit à l'expert en sinistres un signal clair (« cette facture de réparation est un faux ») lui permettant de rejeter instantanément la réclamation frauduleuse et de transmettre le dossier à une unité d'enquête spéciale.

Contrôle des sanctions

Il s'agit d'une procédure obligatoire légalement contraignante, par laquelle une plateforme vérifie automatiquement ses clients, fournisseurs et contreparties de transactions en les comparant aux listes officielles de personnes et d'entités sanctionnées. Cette vérification est une condition essentielle au respect des réglementations en matière de lutte contre le blanchiment d'argent (AML) et le financement du terrorisme.

Il s'agit d'un processus basé sur des règles et alimenté par des données tierces constamment mises à jour (les listes de sanctions). La plateforme automatise la comparaison des noms et identifiants avec ces listes avec une grande précision. Le résultat est une information simple mais essentielle pour un responsable de la conformité : « Correspondance » ou « Absence de correspondance », indiquant si l'entreprise est autorisée à interagir légalement avec la personne ou l'entité concernée.

Sécurité de la chaîne d'approvisionnement

Il s'agit de plateformes qui sécurisent la chaîne d'approvisionnement financière d'une entreprise, notamment les comptes fournisseurs (les sommes versées aux fournisseurs) et les comptes clients (les sommes encaissées auprès des clients). L'objectif est de prévenir la fraude interentreprises, comme les fausses factures, les factures en double et les détournements de paiement.

Ces plateformes intègrent des documents tels que des factures, des bons de commande, des connaissements, etc., en les recoupant avec des données tierces pour vérifier les informations relatives aux fournisseurs.

Ils utilisent une combinaison de contrôles basés sur des règles (par exemple, le signalement d'un numéro de facture en double) et d'IA/ML pour repérer les contrefaçons sophistiquées.

Un employé du service comptabilité fournisseurs reçoit une alerte exploitable du type : « Attention : cette facture provient d’un fournisseur connu, mais les coordonnées bancaires ont été modifiées », empêchant ainsi un paiement frauduleux.

Vérification d'identité (IDV)

Bien que les plateformes IDV fournissent des données essentielles, il s'agit de plateformes à part entière. Ce processus vise à répondre à une question simple : cette personne existe-t-elle réellement et est-elle le propriétaire légitime de ce document d'identité ? La vérification d'identité constitue l'étape fondamentale de nombreux autres processus de prévention de la fraude.

La plateforme IDV orchestre un processus en plusieurs étapes. Elle utilise l'appareil de la personne pour capturer une image de son document (comme une carte d'identité) et un marqueur biométrique en direct (comme un selfie).

Elle utilise ensuite l'IA pour analyser l'authenticité du document, en extraire les données et comparer la photo de la pièce d'identité à un selfie pris en direct. La plateforme fournit ainsi une information essentielle (« Identité vérifiée ») qui est ensuite exploitée par d'autres systèmes, comme une plateforme KYC.

Quels sont les types de fraude les plus courants ?

Nous comprenons désormais le fonctionnement de la détection des fraudes, ainsi que les outils, les processus et les données impliqués. Mais comment pouvons-nous l'utiliser pour lutter contre la fraude ? La fraude se manifeste de multiples façons, des escroqueries les plus simples aux opérations criminelles les plus sophistiquées.

Bien que chacun des types suivants présente des nuances qui pourraient faire l'objet d'un article dédié, une compréhension fondamentale du paysage des menaces constitue la première étape essentielle pour construire une défense efficace.

En tant qu'entreprise spécialisée dans la détection des fraudes documentaires et la surveillance des transactions, nous avons associé chaque menace à la solution appropriée, en catégorisant chaque type de fraude selon la principale défense utilisée pour la combattre : détection des fraudes documentaires, surveillance des transactions ou défense multicouche.

- La fraude documentaire consiste à créer, modifier ou utiliser un document falsifié dans le but de tromper. Elle constitue souvent la première étape cruciale qui permet de commettre de nombreux autres types de délits financiers, comme la création d'une fausse identité pour ouvrir un compte ou la fourniture de faux justificatifs pour étayer une réclamation frauduleuse. Les huit types de fraude documentaire sont les suivants : falsification de documents, altération de documents, usurpation d'identité/utilisation de documents volés, identités synthétiques, fraude par modèle, modification de documents antérieurs à l'ère numérique, fraude par génération de documents et fraude en série.

- Défense : Détection de la falsification de documents. Ce système fonctionne en analysant de manière forensique la structure d'un fichier afin de trouver la preuve numérique cachée de la falsification.

- Défense : Détection de la falsification de documents. Ce système fonctionne en analysant de manière forensique la structure d'un fichier afin de trouver la preuve numérique cachée de la falsification.

- L’usurpation d’identité synthétique est une fraude sophistiquée où des criminels combinent des informations réelles, comme un numéro de sécurité sociale volé, avec des données falsifiées pour créer une identité entièrement nouvelle et fictive. Cette personne « synthétique » est ensuite utilisée pour ouvrir des comptes frauduleux et solliciter des prêts.

- Défense : Multi-niveaux. La détection de la fraude documentaire est essentielle pour repérer les faux justificatifs de domicile ou pièces d’identité utilisés pour usurper une identité. Après l’inscription, la surveillance des transactions est cruciale pour déceler les fraudes. Ces défenses sont souvent complétées par des services de vérification des données qui recherchent les anomalies, comme un numéro de sécurité sociale sans historique de crédit.

- Défense : Multi-niveaux. La détection de la fraude documentaire est essentielle pour repérer les faux justificatifs de domicile ou pièces d’identité utilisés pour usurper une identité. Après l’inscription, la surveillance des transactions est cruciale pour déceler les fraudes. Ces défenses sont souvent complétées par des services de vérification des données qui recherchent les anomalies, comme un numéro de sécurité sociale sans historique de crédit.

- Prise de contrôle de compte (ATO) . Un criminel obtient un accès non autorisé au compte en ligne d'un utilisateur légitime, souvent en utilisant des identifiants volés lors d'une fuite de données, afin de détourner des fonds, de voler des informations personnelles ou d'utiliser le compte pour escroquer autrui.

- Défense : Multi-niveaux. La surveillance des transactions est l’outil principal pour détecter les comportements inhabituels après une connexion réussie, comme les virements rapides. Elle fonctionne de concert avec d’autres technologies clés, telles que la biométrie comportementale et l’empreinte digitale de l’appareil, afin de détecter les imposteurs dès la connexion. La détection de la falsification de documents empêche les fraudeurs d’utiliser de fausses identités pour manipuler un service d’assistance et obtenir une réinitialisation de mot de passe.

- Défense : Multi-niveaux. La surveillance des transactions est l’outil principal pour détecter les comportements inhabituels après une connexion réussie, comme les virements rapides. Elle fonctionne de concert avec d’autres technologies clés, telles que la biométrie comportementale et l’empreinte digitale de l’appareil, afin de détecter les imposteurs dès la connexion. La détection de la falsification de documents empêche les fraudeurs d’utiliser de fausses identités pour manipuler un service d’assistance et obtenir une réinitialisation de mot de passe.

- Fraude à la demande de prêt. Un demandeur fournit intentionnellement de fausses informations pour obtenir un prêt ou une hypothèque afin de gonfler ses revenus, dissimuler des dettes ou obtenir des fonds pour une entreprise inexistante.

- Défense : Détection de la fraude documentaire. Il s’agit de la défense la plus cruciale. Elle analyse automatiquement les documents soumis, tels que les bulletins de salaire, les relevés bancaires et les licences commerciales, en complément des sources de données traditionnelles comme les rapports des agences d’évaluation du crédit.

- Défense : Détection de la fraude documentaire. Il s’agit de la défense la plus cruciale. Elle analyse automatiquement les documents soumis, tels que les bulletins de salaire, les relevés bancaires et les licences commerciales, en complément des sources de données traditionnelles comme les rapports des agences d’évaluation du crédit.

- Fraude à l'assurance. Il s'agit du fait de soumettre de fausses preuves pour appuyer une demande d'indemnisation pour un sinistre qui n'a jamais eu lieu ou qui était moins grave que celui déclaré.

- Défense : Détection de la fraude documentaire. Ce dispositif vérifie automatiquement les pièces justificatives. Il permet de repérer un faux rapport de police, une facture médicale falsifiée ou un devis de réparation frauduleux. Pour démanteler des réseaux de fraude plus complexes et organisés, les assureurs peuvent également recourir à l’analyse de réseau afin de déceler les liens cachés entre les demandeurs et les prestataires.

- Défense : Détection de la fraude documentaire. Ce dispositif vérifie automatiquement les pièces justificatives. Il permet de repérer un faux rapport de police, une facture médicale falsifiée ou un devis de réparation frauduleux. Pour démanteler des réseaux de fraude plus complexes et organisés, les assureurs peuvent également recourir à l’analyse de réseau afin de déceler les liens cachés entre les demandeurs et les prestataires.

- Le blanchiment d'argent est le processus qui consiste à donner une apparence légale à des fonds obtenus illégalement, ou « argent sale », en les faisant transiter par une série de transactions d'apparence légitime. L'objectif est de dissimuler l'origine criminelle de ces fonds.

- Défense : Surveillance des transactions. Il s’agit du cas d’utilisation classique de la surveillance des transactions. Elle vise à analyser les schémas complexes de comportement financier au fil du temps afin de repérer les signaux d’alerte indiquant un système de blanchiment d’argent.

- Défense : Surveillance des transactions. Il s’agit du cas d’utilisation classique de la surveillance des transactions. Elle vise à analyser les schémas complexes de comportement financier au fil du temps afin de repérer les signaux d’alerte indiquant un système de blanchiment d’argent.

- Fraude interne. Ce type de fraude est commis au détriment d'une entreprise par ses propres employés, gestionnaires ou sous-traitants de confiance. Il peut s'agir, par exemple, de détournement de fonds, de falsification de notes de frais ou de vol de données clients sensibles à des fins personnelles.

- Défense : Multi-niveaux. La surveillance des transactions permet de déceler les activités financières internes inhabituelles, comme le virement de fonds d’un employé vers un compte externe. La détection des fraudes documentaires est nécessaire pour repérer les preuves falsifiées, telles qu’un reçu modifié soumis dans une note de frais.

- Défense : Multi-niveaux. La surveillance des transactions permet de déceler les activités financières internes inhabituelles, comme le virement de fonds d’un employé vers un compte externe. La détection des fraudes documentaires est nécessaire pour repérer les preuves falsifiées, telles qu’un reçu modifié soumis dans une note de frais.

- Fraude par rétro-facturation. Type courant de fraude au paiement, elle se produit lorsqu'un client prétend faussement qu'une transaction n'était pas autorisée ou qu'un produit n'a jamais été livré afin d'obtenir un remboursement.

- Défense : Multidimensionnelle. La défense repose essentiellement sur l’analyse des données comportementales et des tendances historiques. Cela inclut l’historique des contestations de paiement du client, les informations relatives à son appareil et son historique d’achats afin de distinguer les litiges légitimes des abus répétés. Les systèmes de surveillance des transactions sont conçus pour signaler ces comportements à haut risque.

- Défense : Multidimensionnelle. La défense repose essentiellement sur l’analyse des données comportementales et des tendances historiques. Cela inclut l’historique des contestations de paiement du client, les informations relatives à son appareil et son historique d’achats afin de distinguer les litiges légitimes des abus répétés. Les systèmes de surveillance des transactions sont conçus pour signaler ces comportements à haut risque.

- Compromission de messagerie professionnelle. Un escroc se fait passer pour un cadre dirigeant ou un fournisseur de confiance d'une entreprise par email. Son objectif est d'inciter un employé ayant accès aux finances à effectuer un virement important vers un compte frauduleux.

- Mesures de protection : Surveillance des transactions. Si la sécurité des emails constitue la première ligne de défense, la surveillance des transactions représente le dernier contrôle essentiel. Elle permet de signaler un paiement vers un nouveau compte fournisseur non vérifié ou un virement qui s'écarte des habitudes de paiement de l'entreprise.

Les défis de la détection des fraudes (et comment les résoudre)

Le contexte actuel de la fraude est complexe, mais les mêmes technologies qui permettent aux criminels d'agir peuvent aussi offrir des solutions. Alors que d'autres guides se contentent d'énumérer les problèmes, nous proposons des conseils et des stratégies élaborés par nos experts.

Les fraudeurs ne cessent de le répéter

Les fraudeurs modifient constamment leurs tactiques, techniques et procédures. À peine une défense mise en place contre un type d'escroquerie, les criminels sont déjà passés au suivant, ce qui rend presque impossible pour les systèmes statiques et basés sur des règles de suivre le rythme.

Solution : Les logiciels basés sur l’IA sont conçus pour s’adapter. Grâce à un apprentissage continu et à la détection d’anomalies, ces systèmes peuvent identifier en temps réel les nouveaux schémas de fraude, même s’ils n’ont jamais rencontré ce type d’attaque auparavant.

« La caractéristique fondamentale de la fraude est qu'elle ne s'arrête jamais, qu'elle n'est jamais résolue et qu'on ne peut jamais la vaincre. On peut seulement en atténuer les conséquences et réduire sa probabilité d'occurrence. »

On peut avoir une sécurité parfaite dans certaines zones, mais la sécurité absolue est impossible. Avec suffisamment de créativité et de ressources, on peut toujours contourner le problème.

Si j'achète une serrure parfaite et inviolable pour ma porte, il suffit aux criminels de compromettre l'usine et les employés leur fourniront une copie de la clé.

Confidentialité et conformité des données

Pour détecter les fraudes, il est nécessaire d'analyser des données, mais des réglementations comme le RGPD et le CCPA imposent des limites strictes au traitement des informations personnelles. Il s'ensuit un exercice d'équilibriste délicat entre la nécessité de disposer de suffisamment de données pour être efficace et le respect de la vie privée des clients.

Solution : Certains logiciels d’IA avancés, notamment pour les documents, peuvent analyser la structure d’un fichier sans jamais traiter les informations personnelles qu’il contient. Cela leur permet de déterminer si un document est un faux grâce à la seule analyse numérique, en faisant totalement abstraction des problèmes de confidentialité.

Modèles imparfaits

Les faux positifs surviennent lorsqu'un client ou une transaction légitime sont signalé à tort comme frauduleux. Cela engendre une expérience utilisateur déplorable, entraînant une perte de clients et de revenus, tout en faisant perdre du temps aux équipes de vérification qui doivent corriger manuellement les erreurs du système.

Solution : Les modèles d’IA modernes sont entraînés sur des ensembles de données massifs et diversifiés, ce qui leur permet de comprendre les subtilités des comportements normaux bien mieux que les systèmes rigides basés sur des règles. Ce haut niveau de précision leur permet de réduire considérablement le nombre de faux positifs, assurant ainsi un passage fluide pour les clients légitimes. De plus, la mise en relation des signaux provenant de la surveillance des transactions, du traitement des documents et d’autres mécanismes de défense peut aider les systèmes cloisonnés à apprendre les uns des autres et à améliorer encore leur précision.

La disponibilité des modèles de fraude

Internet regorge de modèles de haute qualité et facilement modifiables pour presque tous les documents imaginables, des passeports aux connaissements. Cela permet aux criminels de produire rapidement et massivement des faux convaincants, rendant ainsi toute vérification manuelle inefficace.

Solution : Les logiciels de détection de fraude documentaire par intelligence artificielle sont spécifiquement conçus pour contourner les modèles. Ils peuvent identifier les signatures courantes d’un modèle, telles que les polices non standard, les métadonnées issues de logiciels de traitement de texte ou les signes d’insertion numérique de texte dans des champs préexistants.

Concilier sécurité et friction client

Si vos mesures de prévention de la fraude sont trop strictes, vous bloquerez inévitablement des clients légitimes et leur offrirez une expérience frustrante. Ces frictions peuvent nuire directement à votre chiffre d'affaires et à la réputation de votre marque, plus encore que la fraude elle-même.

Solution : L’IA permet une approche dynamique adaptée à la tolérance au risque de votre institution. Elle peut filtrer instantanément les événements à haut risque avérés des anomalies bénignes, en appliquant une approche douce pour les utilisateurs légitimes et en réservant les contrôles approfondis aux cas les plus suspects.

L'intelligence artificielle dans la lutte contre la fraude

L'IA générative peut créer des documents falsifiés impeccables, rédiger des courriels d'hameçonnage convaincants et même produire des vidéos truquées capables de tromper les tests de présence. Cette technologie rend les contrefaçons de haute qualité accessibles même aux fraudeurs les moins expérimentés, submergeant ainsi les équipes de vérification manuelle et les systèmes existants.

Solution : Le seul moyen efficace de lutter contre l’IA est d’utiliser l’IA. Les logiciels de détection basés sur l’IA ne se contentent pas de repérer les erreurs visuelles éliminées par l’IA de génération. Ils effectuent une analyse structurelle de la composition numérique d’un fichier afin de déceler les signes cachés et révélateurs de la génération par l’IA, invisibles à l’œil nu.

« La plupart des fraudes dans le monde réel ne sont pas des braquages dignes d'un film ; elles sont répétitives et adaptables à grande échelle, exploitant les vulnérabilités humaines fondamentales (avidité, désespoir, besoin de contact humain, validation sociale) sans se soucier des victimes ni du nombre de fois où le même stratagème est mis en œuvre. »

La communication numérique, Internet et l'IA ont considérablement aggravé la situation. C'est pourquoi la seule défense efficace est celle qui peut évoluer et s'adapter aux nouvelles menaces à mesure qu'elles émergent : car les criminels ne cesseront jamais d'innover.

Quels processus métier nécessitent une détection des fraudes ?

La détection des fraudes est un élément de sécurité essentiel qui doit être appliqué à différentes étapes du parcours client. La première étape consiste à identifier les flux de travail à protéger :

- Procédure KYC et KYB : vérification de l’identité d’un nouveau client ou d’une nouvelle entreprise avant son approbation.

- Demandes de prêts et d'hypothèques : Évaluation de la solvabilité d'un demandeur de prêt par la validation de ses documents financiers .

- Traitement des demandes d'indemnisation : Validation d'une demande par authentification des pièces justificatives avant le versement d'une indemnisation.

- Vérification des antécédents des locataires et des employés : vérification des candidats à la location d’un logement ou à un emploi par le contrôle de leurs pièces d’identité et de leurs qualifications.

- Conformité AML : Processus légalement obligatoire de surveillance des transactions des clients afin de prévenir la criminalité financière.

- Services de paiement fractionné (BNPL) : Obtention d'un crédit instantané au point de vente aux consommateurs sur la base d'une analyse comportementale.

- Fraude au paiement autorisé (fraude APP). Prévention des escroqueries où un client est incité à envoyer de l'argent de son propre compte à un fraudeur.

- Surveillance continue des comptes : observation permanente des comptes utilisateurs actifs afin de détecter tout signe de compromission ou de prise de contrôle.

Exemples concrets de détection de fraude

Pour voir comment ces concepts fonctionnent en pratique, il est utile d'examiner comment différentes entreprises ont appliqué la technologie de détection des fraudes pour résoudre des problèmes spécifiques à forts enjeux.

Payoneer met fin à la fraude KYC à grande échelle

Une plateforme de paiements internationale comme Payoneer doit intégrer des millions d'utilisateurs, mais les vérifications manuelles constituaient un frein important face aux falsifications de documents sophistiquées. En intégrant une solution basée sur l'IA, elle a pu automatiser l'analyse des documents à grande échelle. Cela lui a permis de bloquer instantanément les demandes frauduleuses tout en accélérant le processus de vérification des documents pour les clients légitimes.

Finom renforce la surveillance transfrontalière du blanchiment d'argent

Avec son expansion internationale, la fintech européenne Finom avait besoin d'une méthode plus performante pour identifier avec précision les comportements suspects sur différents marchés. En intégrant la surveillance des transactions à son système existant basé sur des règles, elle a pu s'affranchir de ces dernières. Cette amélioration lui a permis de réduire considérablement les faux positifs, permettant ainsi à son équipe de conformité de mener des enquêtes plus rapides et plus efficaces sur les alertes les plus critiques.

Quelles sont les exigences légales en matière de détection des fraudes ?

Pour de nombreux secteurs, notamment les services financiers, la détection des fraudes est une obligation légale et réglementaire. Selon l'emplacement de votre établissement, les lois relatives à la prévention, à la détection et au signalement des infractions financières peuvent varier.

Toutefois, le non-respect de ces règles peut entraîner de lourdes sanctions, notamment des amendes considérables et la perte des licences d'exploitation, quel que soit votre lieu d'établissement.

Voici quelques-uns des principes juridiques et réglementaires les plus importants qui régissent la détection des fraudes.

Réglementation en matière de lutte contre le blanchiment d'argent (AML).

Un cadre réglementaire mondial conçu pour empêcher les criminels de dissimuler des fonds obtenus illégalement sous forme de revenus légitimes.

- Législation pertinente : Loi sur le secret bancaire (États-Unis), Loi de 2002 sur le produit du crime (Royaume-Uni), Directives anti-blanchiment d'argent (UE), Loi sur la corruption, le trafic de drogue et autres crimes graves (confiscation des avantages) (Singapour), Loi de 2006 sur le blanchiment d'argent et le financement du terrorisme (Australie), Loi sur le produit du crime (blanchiment d'argent) et le financement du terrorisme (Canada), Loi n° 9.613/1998 (Brésil).

Connaître son client (KYC)

Le principe fondamental de la réglementation en matière de lutte contre le blanchiment d'argent exige que les entreprises vérifient l'identité de leurs clients afin de prévenir les comptes anonymes ou frauduleux.

- Législation pertinente : Règles du programme d'identification des clients (CIP) en vertu du USA PATRIOT Act (États-Unis), Règlement de 2017 sur le blanchiment d'argent, le financement du terrorisme et le transfert de fonds (Royaume-Uni), Directives anti-blanchiment d'argent (UE), Avis 626 de la MAS (Singapour), Instrument de 2007 sur les règles anti-blanchiment d'argent et de lutte contre le financement du terrorisme (Australie), Loi sur le produit du crime (blanchiment d'argent) et le financement du terrorisme et règlements connexes (Canada), Circulaire n° 3 978/2020 de la BCB (Brésil).

Contrôle des sanctions

Il s'agit d'une procédure obligatoire de vérification de tous les clients et transactions par rapport aux listes officielles de personnes, d'entités et de pays sanctionnés. Cette obligation de responsabilité stricte signifie que les infractions peuvent entraîner des sanctions, même involontaires.

- Législation pertinente : International Emergency Economic Powers Act (IEEPA) qui régit l’OFAC (États-Unis), Sanctions and Anti-Money Laundering Act 2018 (Royaume-Uni), Common Foreign and Security Policy (UE), United Nations Act (Singapour), Autonomous Sanctions Act 2011 (Australie), Special Economic Measures Act (Canada), divers règlements de la Banque centrale du Brésil mettant en œuvre les sanctions de l’ONU (Brésil).

Confidentialité et protection des données

Il s'agit du principe selon lequel tout système de détection des fraudes doit traiter les données clients de manière licite, transparente et sécurisée. Ce principe régit la collecte, le stockage et le traitement des informations personnelles.

- Législation pertinente : Lois d’État comme la California Consumer Privacy Act (États-Unis), le RGPD et la Data Protection Act 2018 (Royaume-Uni), le Règlement général sur la protection des données (UE), la Personal Data Protection Act (Singapour), la Privacy Act 1988 (Australie), la Loi sur la protection des renseignements personnels et les documents électroniques (Canada), la Lei Geral de Proteção de Dados (Brésil).

Rapports de crédit équitables

Ce principe encadre l'utilisation des données des consommateurs dans la prise de décision, notamment par les systèmes automatisés. Il inclut souvent le droit du consommateur d'être informé d'une décision défavorable, comme le refus d'un prêt, fondée sur les données utilisées.

- Législation pertinente : Fair Credit Reporting Act (États-Unis), The Consumer Credit Act 1974 (Royaume-Uni), The General Data Protection Regulation : Article 22 (UE), The Credit Bureau Act (Singapour), The Privacy Act 1988 : Partie IIIA (Australie), diverses lois provinciales sur les rapports de consommation (Canada), The Consumer Defense Code (Brésil).

Conseil de défense : Un simple manquement à la conformité peut être perçu comme une faiblesse systémique, entraînant des audits approfondis et des années de contrôle obligatoire et coûteux. Les amendes infligées aux institutions financières se chiffrent régulièrement en dizaines, voire en centaines de millions d'euros, et les dommages causés à leur réputation peuvent anéantir la confiance des clients pour des années.

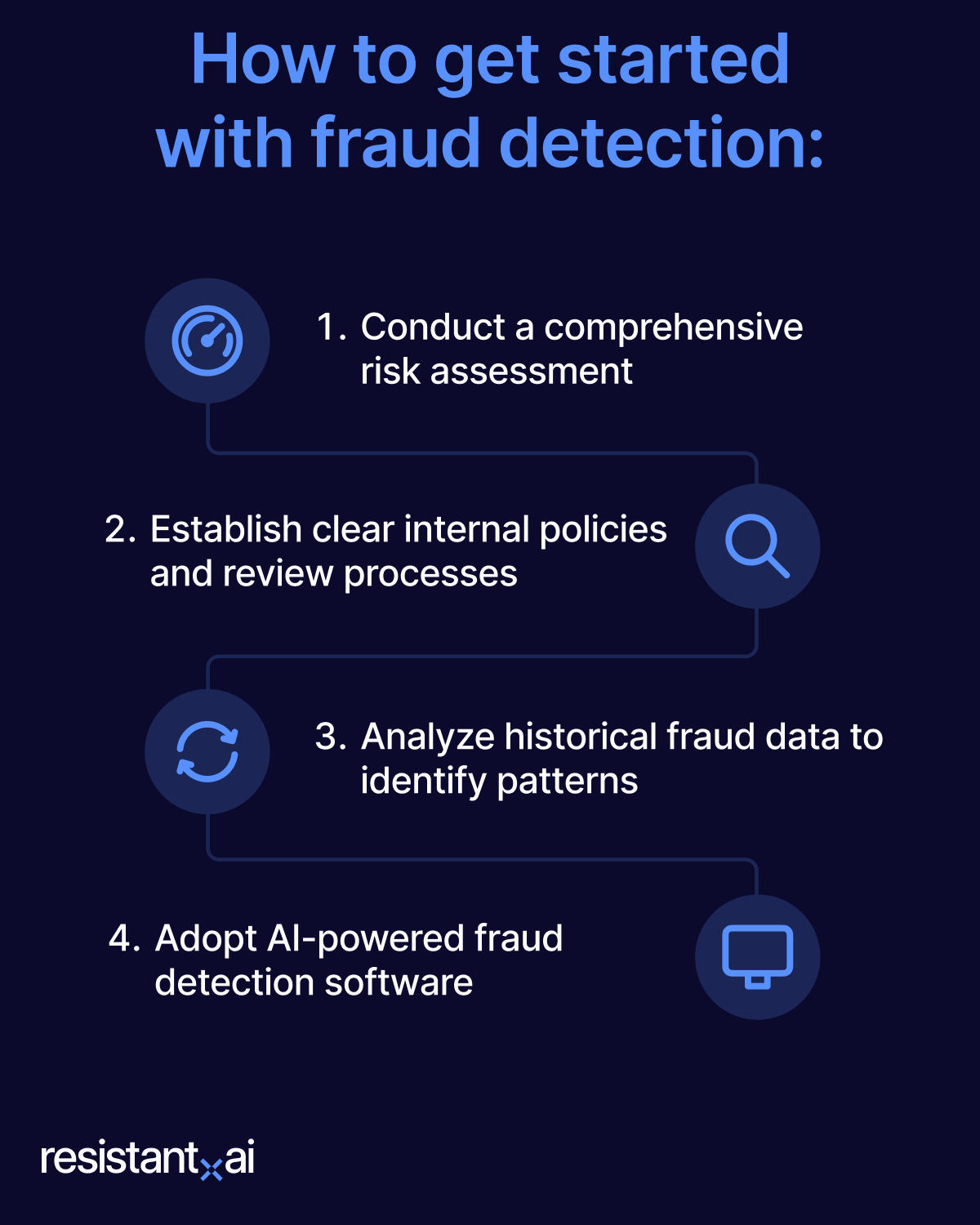

Comment débuter avec la détection des fraudes

Si vous êtes arrivé jusqu'ici, c'est probablement que vous êtes en train de mettre en place une stratégie moderne de détection des fraudes.

Cela peut paraître intimidant, mais nous sommes là pour décomposer le processus en une série d'étapes logiques. Commençons.

- Réalisez une évaluation complète des risques. Commencez par cartographier le parcours client, de l'inscription au paiement, et identifiez les points précis où vous êtes le plus exposé à la fraude. Cette évaluation des risques constitue le plan directeur de votre stratégie globale et vous permet de concentrer vos ressources là où elles sont le plus nécessaires.

- Mettez en place des politiques internes et des processus de révision clairs. Élaborez des politiques documentées et transparentes concernant la gestion des activités suspectes. Définissez la procédure à suivre lorsqu'une application est signalée, les personnes responsables de la vérification manuelle et la procédure d'escalade pour les cas à haut risque.

- Analysez vos données historiques de fraude. Examinez vos cas de fraude passés en profondeur afin d'identifier les schémas et techniques récurrents (tant pour les transactions que pour les documents). Ces données constitueront un point de référence essentiel pour comprendre vos menaces spécifiques et seront précieuses pour configurer et entraîner vos systèmes de détection.

- Adoptez un logiciel de détection de fraude basé sur l'IA. L'étape finale et cruciale consiste à adopter un logiciel d'IA capable d'automatiser la détection de ces menaces avancées en temps réel, vous permettant ainsi de stopper la fraude à grande échelle tout en offrant une expérience optimale à vos clients légitimes.

À quoi ressemblera la détection des fraudes en 2026 ?

Pour comprendre à quoi ressemblera la détection des fraudes dans un avenir proche, nous devons examiner les nouveaux outils utilisés par les criminels, l'expansion des territoires numériques qu'ils attaquent et la prochaine génération de défenses nécessaires pour les arrêter.

.png?width=1400&height=800&name=Fraud%20detection_%20New%20Weapons%2c%20Battlefields%2c%20and%20Defenses%20(2).png)

Nouvelles armes contre la fraude

Les outils utilisés pour commettre des fraudes sont plus accessibles et sophistiqués que jamais. L'essor de l'intelligence artificielle générative permet à n'importe quel fraudeur de créer des documents et des identités synthétiques visuellement parfaits et indiscernables des originaux.

À cela s'ajoute une économie souterraine florissante qui propose des services de fraude, permettant à des criminels peu qualifiés d'accéder à des outils puissants moyennant une somme modique.

Tactiques à surveiller :

- Intelligence artificielle générative pour la création de documents

- Identités synthétiques

- Ingénierie sociale et vishing automatisés par l'IA

- Deepfakes et usurpation d'identité vidéo

- Plateformes de lutte contre la fraude en tant que service (FaaS)

- Vente de comptes vérifiés

- Attaques automatisées de bots pour la création et le test de comptes

Nouveaux champs de bataille de la fraude

Avec la digitalisation croissante du commerce et de la finance, la surface d'attaque a explosé. La fraude n'est plus concentrée dans quelques domaines spécifiques ; elle menace désormais l'ensemble du parcours client et tous les secteurs d'activité, depuis l'obtention instantanée d'un crédit à la consommation jusqu'au réseau complexe du financement du commerce international.

Nouvelles zones d'attaque :

- Intégration numérique (KYC/ KYB )

- opérations de financement du commerce et de chaîne d'approvisionnement

- Automatisation des demandes d'indemnisation

- Plateformes de prêt instantané et de « paiement différé » (BNPL)

- Programmes de fidélité et places de marché numériques

- Programmes gouvernementaux d'aide et de relance

- Écosystèmes fintech et de finance intégrée

Nouvelles défenses

Les systèmes de défense traditionnels et les processus de vérification manuelle ne peuvent rivaliser avec les attaques basées sur l'IA. La seule façon de contrer efficacement ces nouvelles armes est de combattre l'IA par l'IA. La prochaine génération de systèmes de défense va au-delà des simples contrôles de données et utilise l'apprentissage automatique pour détecter les signaux cachés, structurels et comportementaux de la fraude que les criminels ne peuvent dissimuler.

Défenses modernes :

- Analyse structurelle des documents

- biométrie comportementale

- Empreinte numérique avancée des appareils

- Technologie de détection de présence et anti-usurpation d'identité

- Défenses multicouches et analyse au niveau du réseau

- Surveillance des transactions en temps réel, basée sur l'IA

« La grande différence réside dans l’ampleur que peut prendre la fraude dans les environnements numériques. »

Il est impossible pour une même personne d'ouvrir mille comptes dans une même banque avec mille cartes d'identité différentes. En revanche, si cette opération est effectuée via une API dans un environnement numérique, personne ne s'en aperçoit.

Notre rôle est de sensibiliser les décideurs et de leur redonner le bon sens. Il y a des siècles, un homme escroqué par une arnaque au cuivre a pris sa décision en se fiant à son intuition et à son expertise. Nous voulons rétablir ce même niveau de confiance dans notre monde numérique.

À l'époque, les tablettes d'argile étaient considérées comme une source de vérité. Aujourd'hui, nous faisons confiance au silicium. Au fond, rien n'a changé, si ce n'est la surface d'écriture.

Conclusion

La question centrale n'est plus de savoir si la détection des fraudes est nécessaire, mais comment mettre en œuvre une stratégie suffisamment robuste pour s'imposer dans l'environnement actuel. Il faut contrer les attaques sophistiquées, alimentées par l'IA, avec une défense encore plus performante. Les méthodes traditionnelles d'examen des documents et de surveillance des transactions sont révolues.

Resistant AI a été conçu pour offrir cette nouvelle génération de défense. Nous proposons une suite de solutions qui protègent l'intégralité du cycle de vie client, sécurisant votre entreprise depuis l'application du produit jusqu'à chacune de ses actions ultérieures.

Resistant Documents agit comme votre gardien numérique, utilisant une analyse forensique basée sur l'IA pour repérer instantanément les documents falsifiés et modifiés lors de l'intégration ou lors de processus à enjeux élevés comme les demandes de prêt.

Resistant Transactions protège vos utilisateurs actifs grâce à l'analyse comportementale qui surveille les comptes et stoppe la fraude avant qu'elle ne puisse causer des dommages.

En combinant ces mesures de protection , vous pouvez créer un environnement sécurisé qui bloque les acteurs malveillants dès le départ et protège vos clients de confiance. C'est ainsi que vous passez d'une simple réaction à la fraude à une lutte active contre celle-ci.

Défilez vers le bas pour réserver une démonstration !

Foire aux questions (FAQ)

Vous souhaitez en savoir plus sur la détection des fraudes ? Voici quelques-unes des questions les plus fréquemment posées sur le sujet sur Internet.

Existe-t-il un logiciel capable de détecter les fraudes ?

Oui. Il existe des logiciels spécialisés de détection de fraude basés sur l'IA qui permettent de détecter la fraude dans les documents et les transactions financières en les analysant afin d'y déceler des signes de falsification ou de comportement malveillant.

Quels sont les principes de base de la détection des fraudes ?

Les principes de base de la détection des fraudes sont les suivants :

- Collecter des données.

- Analysez-le pour déceler les anomalies et les schémas qui indiquent une tromperie.

- Prenez la décision d'approuver, de refuser ou de réexaminer la décision.

Quel est un exemple de modèle de détection de fraude ?

Un exemple courant est celui d'un modèle de détection d'anomalies. Il s'agit d'un type de modèle d'apprentissage automatique qui apprend à reconnaître le comportement normal d'un utilisateur, puis signale toute activité qui s'écarte significativement de ce modèle établi.

Comment détecter la fraude ?

La détection de la fraude repose sur l'utilisation de la technologie pour repérer les indices de tromperie. Cela implique l'analyse des données numériques d'un document afin de prouver sa falsification ou la surveillance du comportement des utilisateurs pour déceler les actions révélatrices d'une intention criminelle.

Comment détecter les fraudes dans les transactions en ligne ?

La fraude lors des transactions en ligne est détectée grâce à un logiciel de surveillance en temps réel qui analyse les comportements, les informations relatives aux appareils et les détails des paiements. Ce système signale les transactions qui s'écartent de l'activité habituelle d'un utilisateur ou qui correspondent à des signatures de fraude connues.

Comment détecter les fraudes dans les documents ?

La fraude documentaire est détectée grâce à un logiciel d'intelligence artificielle qui effectue une analyse forensique du fichier lui-même. Ce processus ignore les informations contenues sur la page et recherche plutôt les preuves numériques cachées de falsification, de modification ou d'utilisation de modèles.

Détectez les documents frauduleux avec l'IA

Plus de 170M de documents vérifiés en France et à travers le monde

Avez-vous dû trouver le juste équilibre entre une prévention efficace de la fraude et une expérience d'intégration ...

Êtes-vous fatigué de justifier vos décisions de vérification KYB auprès de votre unité commerciale ?

Quand les gens entendent « vérification de documents », ils pensent immédiatement aux contrôles d'identité : ...

Le système de vérification de documents de votre entreprise a-t-il besoin d'une mise à niveau vers l'IA ?

Voici un guide pratique sur la définition de la fraude documentaire, ses auteurs, les techniques courantes de ...

Vos mesures de prévention de la fraude évoluent-elles aussi vite que la fraude elle-même ?